Reporte de Estadía para obtener el Título de

-

Upload

independent -

Category

Documents

-

view

1 -

download

0

Transcript of Reporte de Estadía para obtener el Título de

Reporte de Estadía para obtener el Título de

Técnico Superior Universitario en:

Tecnologías de la Información y Comunicación

Área Sistemas Informáticos

Periodo 2012-2014

Configuración e instalación de la red Wifi de Coparmex Jaliscomediante el sistema de Hotspot.

Realizado en la Empresa

Coparmex Jalisco.

Presentado Por:

Mauricio Candelario Contreras Ramos

Asesor Académico: Martha Berenice Cervantes Díaz

Asesor Industrial: Lic. Francis Bujaidar Ghoraichy

Guadalajara, Jalisco, Agosto 2014

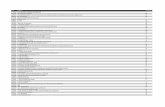

Contenido1. Introducción...............................................61.1. Antecedentes............................................81.2. Definición del problema.................................91.3. Objetivo...............................................101.3.1.Objetivos específicos...............................10

1.4. Hipótesis..............................................111.5. Justificación..........................................12

2. Fundamentos...............................................132.1. Marco Teórico..........................................14Linux.....................................................14

Topologías de red.........................................14

Mysql-server..............................................14

Freeradius................................................15

Chillispot................................................16

Apache....................................................16

Dreamweaver...............................................17

2.2. Marco Contextual.......................................182.2.1 Historia:...........................................18

2.2.2. Giro:..............................................19

2.2.3. Misión.............................................19

2.2.4. Visión.............................................19

2.2.5. Organigrama de la organización:....................20

2.2.6. Servicios..........................................20

3. Método....................................................223.1. Tipo de investigación.................................223.2. Población.............................................223.3. Muestra...............................................223.4. Hipótesis.............................................223.4.1. Variable X.........................................22

3.4.2. Variable Y.........................................22

3.5. Procedimientos........................................23Fase 1: Planeación........................................23

Fase 2: Desarrollo........................................23

Fase 3: Implementación....................................23

3.6. Instrumentos..........................................234. Resultados................................................24Fase 1 Planeación:.........................................24Fase 2 Desarrollo:.........................................25Fase 3 Implementación:.....................................30

5. Conclusiones..............................................326. Recomendaciones...........................................337. Bibliografía..............................................34Bibliografía.................................................348. Anexos....................................................35Anexo (1) configuración Freeradius.........................35Anexo (2) configuración Mysql..............................35Anexo(3)Creación de usuarios Mysql para Freeradius.........36Anexo (4) configuración Chillispot.........................37Anexo (5) configuración Apache.............................38

1. Introducción

El presente proyecto de investigación tiene como finalidad

el desarrollar la Configuración e instalación de la red Wifi

de Coparmex Jalisco mediante el sistema de Portal cautivo

(Hotspot) instalado en el sistema operativo linux. Se enfoca

en el manejo de autentificación de usuarios de red con el

uso de las tic como menciona Saavedra & Zúñiga, (2011), el

mundo, tal y como lo conocíamos ya no es el mismo, y las

empresas no son ajenas a estos cambios. Sin lugar a dudas,

las tic representan hoy en día una forma diferente de ver y

hacer negocios, no solo porque cambian las estructuras

industriales tradicionales, sino porque complementan a los

negocios de muchas formas diferentes.

Por tal, en el capítulo 1 se encuentra descrito el

antecedente, la definición del problema, el objetivo,

hipótesis y la justificación en la cual se pretende lograr

la Configuración e instalación de la red Wifi de Coparmex

Jalisco mediante el sistema de Hotspot.

En el capítulo 2 se encuentran las bases teóricas que dan

sustento a esta investigación retomando autores sobre la

seguridad de redes , al ciclo de vida del software, el

levantamiento de requerimientos, los entornos de desarrollo

8

que contemplan ,protocolo de autenticación y autorización

para aplicaciones de acceso a la red o movilidad IP

(Freeradius), aplicación para diseño web (Dreamwever),

gestor de base de datos (Mysql),servidor web (Apache),

portal cautivo de código abierto (chillihotspot) y la

implementación del sistema. Así como el contexto empresarial

para la cual se desarrolla la aplicación.

El contenido del capítulo 3 se describe el tipo de

investigación el cual es de tipo cuantitativo con un alcance

explicativo, con un diseño no experimental el cual se llevó

a cabo en la empresa Coparmex Jalisco. Con la colaboración

de la Universidad Tecnológica de Jalisco y administrativos

de la empresa.

Por lo tal en el capítulo 4 los resultados más importantes

que podrá encontrar la descripción del ciclo de vida del

software dentro de la planeación se encuentra el análisis y

diseño del software, el levantamiento de requerimientos

conops, dentro del desarrollo se encontrara la codificación

delos diferentes lenguajes de programación como Freeradius,

lenguaje para la creación de páginas web (HTML), lenguaje

para la creación dinámico de páginas web (PHP), mysql y

chillihotspot la implementación se encontrara las pruebas

finales y la entrega de nuestro software.

9

La empresa Coparmex Jalisco fue constituido el 20 de abril de

1930, desde aquel entonces ha sido de libre afiliación,

universal y voluntaria; de ahí emana su independencia, su

fuerza y su autoridad moral.

La cual se dedica a la integración de pequeñas y medianas

empresas a crecer e introducirse al mercado, La cual realiza

procesos de afiliación con pequeñas y medianas empresas, el

proceso de afiliación se realiza mediante una entrevista. Las

empresas tienen que ser empresas establecidas esto permitirá

afiliarse a la empresa. Los trabajadores de coparmex Jalisco

están conectados a la red establecida para realizar su trabajo

y sus actividades.

Por tal razón se realizó una búsqueda sobre investigaciones

relacionadas con el tema central encontrados en el trabajo

realizado por Alberto Escudero Pascual (2007) la cual se

titula Seguridad en Redes Inalámbricas

Medida de seguridad diseñada para establecer la validez de una

transmisión, mensaje o remitente, o un medio para verificar la

autorización de un individuo para recibir categorías

específicas de información.

11

1.2. Definición del problema

Las empresas en la actualidad ya sean pequeñas, medianas

o macro han cambiado la forma de trabajar, dejando las

formas tradicionales y adaptando sus procesos para el

mercado competitivo. Por tal razón, las Tecnologías de la

Información y de la Comunicación (TIC) han revolucionado las

relaciones de la empresa con su entorno. El mundo, tal y

como lo conocíamos ya no es el mismo, y las empresas no son

ajenas a estos cambios. Sin lugar a dudas, las TIC

representan hoy en día una forma diferente de ver y hacer

negocios, no solo porque cambian las estructuras

industriales tradicionales, sino porque complementan a los

negocios de muchas formas diferentes (Saavedra & Zúñiga,

2011).

Como se mencionó el uso de las TIC están muy presentes en el

área empresarial, las TIC tienen un gran beneficio ya que

tienen un mayor alcance en el mercado, como el uso de

herramientas web que obtienen gran publicidad y mayor

mercado fuera de tu cobertura, también el uso de

autentificación de usuarios en red que trae consigo

seguridad, mayor alcance de comunicación al usuario.

12

En el contexto el desarrollo de aplicaciones de escritorio

tales como el lenguaje Freeradius, Chillispot y Apache traen

consigo un amplio alcance en el ámbito empresarial, el

manejo de la administración usuarios de ella misma.

El desarrollo de un hotspot en tiempo real al conectarse a

la red wifi y ser re direccionada y validado mediante una

página web. La cual es de giro empresarial, la empresa tiene

un problema con el uso de la red wifi ya que son lo se

cuenta con una validación realizada por el modem o Access

point, las personas del área de sistemas son las que brindan

la contraseña a los equipos de cómputo, esto trae consigo

una ineficiencia en la conexión a red.

13

1.3. Objetivo

Configuración e instalación de la red Wifi de Coparmex Jalisco

mediante el sistema de Hotspot.

1.3.1. Objetivos específicos

1; Levantar requerimientos de la empresa

2; Generar documento.

3; Presentar solución del problema.

4; Realizar página web.

5; Realizar la configuración del hotspot.

6; Hacer implementación del sistema.

7; Revisión del sistema.

8; Entrega final.

14

1.4. Hipótesis

Si se configura e instala la red wifi de Coparmex Jalisco

mediante el sistema hotspot entonces el control de usuarios

en la red mejorara.

15

1.5. Justificación

Las pequeñas y medianas empresas necesitan el control de

usuarios de red para el control de las entradas y salidas,

ya que las organizaciones que manejan información

importante mediante internet necesitan tener controlado los

usuarios que acceden a su red.

Como se ha mencionado, los beneficios de implementar las TIC

en el ámbito empresarial con el uso de tecnologías como;

páginas web y validadores de red hotspot mejoran la

seguridad en las transferencias de datos.

Para la implementación de la página web se utilizara los

siguientes metodologías como, java script, php, HTML, css5

con estas metodologías se pretende aprovechar al máximo el

uso de este medio. Para el hotspot se utilizara los

siguientes metodologías freeradius, mysql, apache,

chillispot.

Atreves del uso de estas teologías, entonces por medio del

hotspot para la autentificación de sus usuarios, el uso de

portales cautivos con chillispot será una ventaja muy grande

para el personal de sistemas, permitirá tener un control de

los usuarios de red, podrán modificar sus contraseñas y

deshabilitar la entrada a ciertos usuarios a la red.

16

2. Fundamentos

El uso de TIC en la implementación en chillispot, facilitan el

manejo de información y logística como lo menciona cooperación

transfronteriza España-Portugal,( 2007):

Las TIC están transformando la gestión de las empresas

y la manera de

hacer negocios haciendo que el trabajo sea más productivo en di

ferentes áreas.

Cada empresa requiere una solución TIC diferente en función de

su estado actual con relación a las TIC y su estrategia de uso

de las mismas. Para ello, esta guía dispone

de cuatro ámbitos: Comercio electrónico,

Gestión de contenidos, Recursos empresariales y

Relaciones con el cliente

Además incluye un apartado de Utilidades con diferentes solucio

nes sencillas que completan la gestión empresarial. En cada

uno de los bloques se define qué es,

qué hace,qué aporta a la empresa, cómo funciona, requisitos y d

ispositivos

asociados, así como un apartado de consejos y diccionario; para

18

finalizar, un

análisis comparativo de las distintas soluciones TIC propuestas

.

2.1. Marco Teórico

Linux

Como menciona Viñas. R (2007) El sistema operativo Linux lo

forman el núcleo del sistema (kernel) más un gran número de

programas / bibliotecas que hacen posible su utilización.

Muchos de estos programas y bibliotecas han sido posibles

gracias al proyecto GNU, por esto mismo, muchos llaman a Linux,

GNU/Linux, para resaltar que el sistema lo forman tanto el

núcleo como gran parte del software producido por el proyecto

GNU.

19

Ilustración 1 Linux Server

Topologías de red

Toda red o diagrama permite realizar un control permanente del

avance de obras, objetivos y metas, para saber la distribución

de la red y los procesos que pasan por ella.

Mysql-server

Según Santillán (2008), MySQL es un sistema de gestión de bases

de datos relacional, multihilo y multiusuario con más de seis

millones de instalaciones.1 MySQL AB, desde enero de 2008 una

subsidiaria de Sun Microsystems y ésta a su vez de Oracle

Corporationdesde abril de 200, desarrolla MySQL como software

libre en un esquema de licenciamiento dual.

Por un lado se ofrece bajo la GNU GPL para cualquier uso

compatible con esta licencia, pero para aquellas empresas que

quieran incorporarlo en productos privativos deben comprar a la

20

empresa una licencia específica que les permita este uso. Está

desarrollado en su mayor parte en ANSI C.

Ilustración 2 Mysql-server

Freeradius

FreeRADIUS incluye un servidor RADIUS, una biblioteca de

cliente con licencia BSD, una biblioteca PAM, y un módulo de

Apache. En la mayoría de los casos, la palabra FreeRADIUS se

refiere al servidor RADIUS.

FreeRADIUS es el servidor RADIUS de mayor despliegue en el

mundo. Es la base para múltiples ofertas comerciales.

Suministra las necesidades AAA de muchos Fortune-500 y Tier 1

ISP. También es ampliamente utilizado en la comunidad

académica, incluyendo eduroam. El servidor es rápido, rico en

características, modular y escalable.

21

Ilustración 3 Freeradius

Chillispot

Como menciona Jens Jakobsen (2011) Chillispot es un portal

cautivo de código abierto o el controlador de punto de acceso

LAN inalámbrico. Se utiliza para la autenticación de usuarios

de una LAN inalámbrica. Es compatible basado en la web de

inicio de sesión, que es el estándar actual para los HotSpots

públicos. Autenticación, autorización y contabilidad (AAA) es

manejado por el servidor freeradius.

Ilustración 4 chillispot

Apache

Según Juan Rovero, (2007) Apache es posiblemente el servidor

Web más utilizado en el mundo. Sus orígenes se remontan a 1995.

Por esa época NCSA (National Center for Super Computing

Applicationes) creó un servidor Web que se convirtió en el más

usado. Cuando se abandona el proyecto de NCSA, los propios

22

usuarios del mismo crearon un foro para poder compartir parches

e información respecto al servidor. Surge el Apache Group. El

servidor Apache se crea, entonces, a partir delcódigo fuente

del servidor de NCSA. La primera versión del servidor Apache

surgió en Abril de 1995. Apache es un servidor flexible y

simple que se ejecuta en varias plataformas: Linux, UNIX,

Windows 95/98/NT/XP/2000.

Dreamweaver

Macromedia Dreamweaver MX 2004 es un editor HTML para diseñar,

codificar y desarrollar sitios, páginas y aplicaciones Web.

Dreamweaver le proporciona útiles herramientas tanto si desea

controlar manualmente el código HTML como si prefiere trabajar

en un entorno de edición visual. Con Dreamweaver se puede

controlar todo el proceso de creación de un sitio web: creación

23

Ilustración 5 apache server.

del sitio, estructurar el árbol de links, diseñar las páginas y

la subida de nuestro trabajo a nuestro servidor web.

2.2. Marco Contextual

2.2.1 Historia:

Coparmex como empresa:

Coparmex nace el 26 de Septiembre de 1929, por iniciativa del

industrial regiomontano Don Luis G. Sada, quien en la

Convención de Delegaciones Industriales de la Confederación de

Cámaras Nacionales de Comercio e Industria, dio a conocer su

idea de formar una organización distinta a las Cámaras

constituidas por disposición legal.

En Coparmex trabajamos por lograr una armonía en las

relaciones de los empresarios entre sí y con los trabajadores,

24

a través promover una nueva cultura Laboral; impulsamos el

desarrollo de una economía de mercado con Responsabilidad

social; motivamos la participación activa de nuestros socios,

encaminada a generar las condiciones necesarias para el bien

común; defendemos los legítimos derechos de nuestros asociados

en su carácter de empresarios e impulsamos las reformas

sociales, económicas, jurídicas y políticas que fomenten el

desarrollo nacional.

Coparmex está conformada por una red de 64 centros

empresariales, 13 federaciones, 3 representaciones y 14

delegaciones en todos los estados de la república. Además, 27

comisiones de trabajo nacionales se dedican al estudio y

generación de propuestas en las temáticas más importantes de la

economía y la sociedad.

Coparmex Jalisco como centro:

Coparmex Jalisco fue constituido el 20 de abril de 1930, desde

aquel entonces ha sido de libre afiliación, universal y

voluntaria; de ahí emana su independencia, su fuerza y su

autoridad moral.

Pertenece A la Confederación Patronal de la República Mexicana,

quien es nuestro órgano rector. Agrupa ocho

Federaciones Empresariales en todo el país divididas en 65

centros empresariales.

25

2.2.2. Giro:

Servicio.

Razón social: sindicato patronal.

2.2.3. Misión.

Representar a los empresarios socios de esta institución en los

ámbitos: político, económico, y social.

Mantener un número representativo de socios a través de la

integración, la calidad en el servicio y la atención prestada a

las empresas de Jalisco, así como conservar siempre una

imagen de respeto, seriedad y compromiso.

2.2.4. Visión

Ser el organismo impulsor del desarrollo de las empresas

jaliscienses y portavoz de sus propuestas, mediante programas y

servicios para hacer más competitivo al empresario de Jalisco.

26

2.2.5. Organigrama de la organización:

Ilustración 6 Organigrama Coparmex Jalisco

2.2.6. Servicios.

Centro de capital humano.

Capacitación.

Ecología.

27

Jurídico.

Contabilidad.

Desarrollo de negocios.

Diseño.

Publicidad.

Atención a Socios.

Difusión.

Formación de Emprendedores.

28

3. Método

3.1. Tipo de investigación.

Es una investigación de tipo cuantitativo con un alcance

explicativo. Ya que la investigación intenta explicar cuanto

mejorara la empresa con el uso de las tecnologías, en la

implementación sobre las áreas de sistemas, con un diseño no

experimental.

3.2. Población.

Esta investigación se llevara en el contexto empresarial

Coparmex Jalisco. Con la colaboración de la Universidad

Tecnológica de Jalisco y administrativos de la empresa.

3.3. Muestra.

En esta muestra participaran por parte de la empresa un

administrativo y dos personas de sistemas.

Por parte de la universidad tecnológica de Jalisco participara

un líder de proyecto, un encargado de evidencias, un

programador y diseñador.

3.4. Hipótesis.

Si se Configura e instala la red wifi de Coparmex Jalisco

mediante el sistema hotspot entonces el control de usuarios

en la red mejorara.

29

3.4.1. Variable X.

(Configura e instala la red wifi de Coparmex Jalisco mediante

el sistema hotspot).

3.4.2. Variable Y.

(El control de usuarios en la red mejorara).

3.5. Procedimientos.

Fase 1: Planeación.

1. levantamiento de requerimientos de la empresa coparmex

jalisco.

2. Desarrollo de topología de red.

3. Diseño de implementación.

Fase 2: Desarrollo.

1. Codificación del portal cautivo.

2. Codificar en la plataforma dreamweaver para el desarrollo de

página web para la autentificación.

Fase 3: Implementación.

1. Configuración de Access point.

2. implementación en el servidor Linux.

3. testeo del portal cautivo.

4. Se entrega el producto terminado al cliente.30

3.6. Instrumentos.

1. Entrevista: este instrumento tiene por objetivo conocer la

información acerca del sistema a implementar, cuenta con

preguntas abiertas para saber que requiere la empresa.

2. Topología de red: es un instrumento que nos permite

visualizar como estará constituida la red y que programas o

servicios que intervienen en el proceso, mediante los

siguientes diagramas: topología de red.

4. Resultados

De acuerdo a Gido (2003) contempla el desarrollo del ciclo de

vida del software en tres etapas, por lo tanto los resultados

esta investigación se presentan con la estructura propuesta por

el autor.

Fase 1 Planeación:

En esta etapa inicial es donde se identifican y se selecciona

los métodos y procedimientos, Luego se autoriza mediante un

documento conocido como cedula de proyecto.

1. levantamiento de requerimientos de la empresa.

31

Se realizó una entrevista a el encargado de sistemas para

identificar los puntos a tratar para la instalación del

sistema hotspot en la empresa Coparmex Jalisco.

Se identificó la problemática.

Se realizó una investigación del sistema.

Se obtuvo una propuesta de solución.

2. Diseño del diagrama de red.

Se definió el diagrama de red para identificar los

procesos o sistemas que intervienen en la red para obtener

la autentificación del hotspot.

Diagrama de red.

32

Ilustración 7 diagrama de red del hotspot

Fase 2 Desarrollo: Consiste en la definición del alcance del proyecto, la

identificación de recurso, el desarrollo de un programa y en un

presupuesto, y la identificación de riesgo.

33

1. Planeación de programas a interactuar con chlllispot.

En esta fase se desarrolló la parte lógica o de procesos por el

cual los usuarios de red pasaran por este hotspot.

2. Codificar en el sistema operativo Linux el programa

Freeradius.

Se desarrolló la configuración de Freeradius mediante el

sistema operativo Linux server, la cual se especifica mediante

lo siguiente.

Ilustración 8 extracto de codificación de Freeradius anexo (1).

34

3. Codificar en el sistema operativo Linux el programa Mysql.

Se desarrolló la base de datos en Mysql mediante el sistema

operativo Linux server, la cual se especifica mediante lo

siguiente.

I Ilustración 9 extracto de codificación de Mysql anexo (2)

35

4. Creación de usuario de Freeradius en Mysql.

Se realizó la creación de usuarios en mysql para la

autentificación de freeradius con chillispot.

Ilustración 6 extracto de creación de usuarios chillispot anexo (3).

5. Codificar en el sistema operativo Linux el programa

chillispot. 36

Se desarrolló la configuración de chillispot mediante el

sistema operativo Linux server, la cual se especifica mediante

lo siguiente.

Ilustración 11 extracto de codificación de Chillispot anexo (4).

6. Codificar en el sistema operativo Linux del programa Apache.

Se desarrolló el servicio web mediante apache en el sistema

operativo Linux server, la cual se especifica mediante lo

siguiente.

37

Ilustración 12 extracto de codificación de Apache anexo (5).

Fase 3 Implementación: Se lleva a cabo el plan del proyecto y se realizan las

tareas necesarias para producir todos los entregables y

lograr así su objetivo. Durante esta fase, el avance del

proyecto es monitoreado y controlado para asegurar que el

trabajo se mantenga dentro del presupuesto y el programa

previsto.

1. Elaboración de la prueba del portal cautivo.

Se elaboró una prueba en la empresa, para saber cómo funcionaba

el hotspot en la autentificación de usuarios al entrar a la red

de Coparmex Jalisco.

38

2. Se hace una revisión del funcionamiento de la red.

Se realiza una prueba de cómo funciona la red después de

autentificarse en el hotspot, como reacciona y como se sienten

los

usuarios al utilizarlo.

39

Ilustración 13 ilustración página web

5. Conclusiones

Como parte de las conclusiones obtenidas del proyecto de

Configuración e instalación de la red Wifi de Coparmex Jalisco

mediante el sistema de Hotspot, se identificó las partes

esenciales del software para así llegar a nuestro producto

final como menciona Guido (2003), en el ciclo de desarrollo de

software la prima fase es la del inicio los proyectos se

identifican y se selecciona. La segunda etapa es la fase de

planeación consiste en la definición del alcance del proyecto,

la identificación de recurso, el desarrollo de un programa y en

un presupuesto, y la identificación de riesgo.

Por tal, el objetivo de esta investigación se centró en

desarrollar un Hotspot con autentificación web Para el control

de catálogos e inventario de la empresa cumpliéndose el

objetivo.

Los resultados o los hallazgos más importantes de esta

investigación los cuales se implementaran son los siguientes.

Categoría web: se desarrolló una página web en Dreamweaver con

lenguaje HTML, JavaScript. Esta página web tiene la

funcionalidad de redirigir y autentificar a los usuarios

mediante Chillispot, Freeradius, Apache y Mysql.

41

Categoría Hotspot: se desarrolló un portal cautivo, este

software tiene como funcionalidad validar a los usuarios de red

mediante una página web, esta aplicación podrá hacer

autenticación de usuarios y proporcionar el servicio de red.

Con los resultados obtenido se puede identificas que la

hipótesis que se planteó en esta investigación Si se configura

e instala la red wifi de Coparmex Jalisco mediante el sistema

hotspot entonces el control de usuarios en la red mejorara. Lo

que se cumplió tomando se la hipótesis como verdadera.

6. Recomendaciones

Se recomienda en la instalación del Hotspot, que al instalar

los Access point se les desactive el servicio de DHCP, ya que

chillispot otorga un DHCP por default.

42

7. Bibliografía

Bibliografíaespaña-portugal, c. t. (2007). Guia de soluciones tic para

pymes. tymepyme, 3.

GIDO, J. (2003). Administraciòn exitosa de proyectos. estado unidos: gengage learning.

Jakobsen, J. (17 de junio de 2011). http://www.chillispot.org/. Recuperado el 5 de Mayo de 2014, de http://www.chillispot.org/: http://www.chillispot.org/

juan, R. (2007). Instalacion Y servicios de Intranet. junta de andalucia, 5.

Pascual, E. (27 de abril de 2007). Seguridad en Redes Inalámbricasas. itrainonline, 6.

Saavedra, G., & Zúñiga, R. (2011). Utilizacion de las Tic en las mypime. Organización y direccion, 28-32.

Santillán, C. (2008). Base de Datos en Mysql. uoc, 4.

Viñas. R, V. (2007). Software libre. La universidad vitual, 17.

43

8. Anexos

Anexo (1) configuración FreeradiusEditar el archivo localizado en

-sudo nano /etc/freeradius/radiusd.conf

Se descomentara la línea #$INCLUDE sql.conf quitando el numeral(#).

Se editara el archivo /etc/freeradius/sql.conf

-sudo nano /etc/freeradius/sql.conf

Se definirán los valores para la conecxion a la base de datosde la siguiente manera.

Database = “mysql”

Server = “localhost”

Login = ”radius”

Password =”rbradius”

Radius_db = “rbradius”

De esta forma se editarían los valores.

Del mismo archivo se descomentara la línea #readclients =yesquitando el numeral (#).

Después se editara el archivo/etc/freeradius/sites-enabled/default

-sudo nano /etc/freeradius/sites-enabled/default

En el mismo archivo en la parte (authorize) se descomentaran elnumeral (#) en la línea sql.

45

En el mismo archivo en la parte (accounting) se descomentaranel numeral (#) en la línea sql.

Activación de generación de lops ubicados en la parte (post-auth) se descomentaran el numeral (#) en la línea sql ysql_log.

Anexo (2) configuración Mysql.-sudo apt-get install mysql mysql-server.

Creacion de password para usuario Root

-mysqladmin –uroot password ‘rbradius’

Ingresar a la consola de mysql

-mysql –uroot –prbradius

Creación de la base de datos radius.

-create database radius;

Se le otorgaran permisos a un usuario de mysql con el siguientecomando

Usuario: radius.

Contraseña: rbradius.

-grant all on radius.* to radius@localhost indentified by‘rbradius’;

Ahora utilizaremos al usuario creado anteriormente (radius),para importar las tablas que viene por default para elfuncionamiento de freeradius esto es fuera de la consola demysql.

Recuerda estar como súper usuario para poder pasar la base dedatos.

Usuarios: radius.

46

Password: rbradius.

Base de datos: radius.

-mysql –uradius –prbradius radius</etc/freeradius/sql/mysql/cui.sql

-mysql –uradius –prbradius radius</etc/freeradius/sql/mysql/ippool.sql

-mysql –uradius –prbradius radius</etc/freeradius/sql/mysql/nas.sql

-mysql –uradius –prbradius radius</etc/freeradius/sql/mysql/schema.sql

-mysql –uradius –prbradius radius</etc/freeradius/sql/mysql/wimax.sql

Anexo(3)Creación de usuarios Mysql para Freeradius.Ingresar a la base de datos.

-mysql –uroot –prbradius radius

Crear un usuario para freeradius

Usuario principal

-insert into radcheck (username, attribute, op, value)values (‘jhonatan’, ‘Clearext-Password’, ’:=’,‘1722589999’);

Crear otro usuario.

-insert into radcheck (username, attribute, value) values(‘Maurico, ‘Password’, ‘123’);

Configuracion del archivo /etc/freeradius/clients.conf cambiarel password de testing123 por el definido que vamos a poner enel archivo chilli.conf.

47

-sudo nano /etc/freeradius/clients.conf

Reiniciar servicio

-sudo nano /etc/init.d/freeradius restart

Revisar conexión de freeradius con el comado radtest.

-radtest Mauricio 123 localhost 1812 copar.

Anexo (4) configuración Chillispot.Descargaremos el archiivo para la instalacion de chillispot.

-wgethttp://www.chillispot.info/download/chillispot_1.0_i386.deb -sudo dpkg -i chillispot_1.0_i386.deb

Configuraremos el archive de chillispot ubicado en/etc/chilli.conf

-sudo nano /etc/chilli.conf

Podremos los sugiuetntes valores cambiara dependiendo lasdirecciones ip asignadas.

-net 192.168.1.100/24

-radiusserver1 127.0.0.1

-radiusserver2 127.0.0.1

-radiussecret copar

-radiusauthport 1812

-dns1 192.168.1.2

-dhcpif eth0

-uamallowed 192.168.182.1,192.168.1.73,www.google.it

48

-uamserver https://192.168.1.2/cgi-bin/hotspotlogin.cgi

-uamhomepage http://192.168.1.2/direccion.html

-uamsecret chilliweb

-uamport 3990

Copiar el archivo para la página de validación ubicada/usr/share/doc/chillispot/

-sudo cp /usr/share/doc/chillispot/ /var/www/cgi-bin

Se le otorgara permiso de apache al archivo contedor del portalcautivo.

-chmod www-data /var/www/cgi-bin/hotspotlogin.cgi

-chmod 755 /var/www/cgi-bin/hotspotlogin.cgi

Copiar el firewall por default de chillispot a /etc/init.d/

-sudo cp /usr/share/doc/chillispot/firewall.iptables/ect/init.d/chilli.iptables

Anexo (5) configuración Apache.Instalar apache.

-sudo apt-get install apache2 php5.

Configurar el archive ubicado en /etc/apache2/sites-avaibles ycopiar el archive por default

-sudo cp /etc/apache2/default/sites-available/etc/apache2/sites-available/nombre del host cgi-bin.

Configurar el host virtual de la siguiente manera.

<IfModule mod_ssl.c>

49

<VirtualHost 192.168.1.2:443>

ServerAdmin webmaster@localhost

DocumentRoot /var/www/

ServerName 192.168.1.2

# Available loglevels: trace8, ..., trace1, debug,

info, notice, warn,

# error, crit, alert, emerg.

# It is also possible to configure the loglevel for

particular

# modules, e.g.

#LogLevel info ssl:warn

ErrorLog ${APACHE_LOG_DIR}/error.log

CustomLog ${APACHE_LOG_DIR}/access.log combined

# For most configuration files from conf-available/,

which are

50

# enabled or disabled at a global level, it is

possible to

# include a line for only one particular virtual

host. For example the

# following line enables the CGI configuration for

this host only

# after it has been globally disabled with

"a2disconf".

#Include conf-available/serve-cgi-bin.conf

# SSL Engine Switch:

# Enable/Disable SSL for this virtual host.

SSLEngine on

# A self-signed (snakeoil) certificate can be

created by installing

# the ssl-cert package. See

# /usr/share/doc/apache2/README.Debian.gz for more

info.

# If both key and certificate are stored in the

same file, only the

51

# SSLCertificateFile directive is needed.

SSLCertificateFile /etc/ssl/certs/ssl-cert-

snakeoil.pem

SSLCertificateKeyFile /etc/ssl/private/ssl-cert-

snakeoil.key

# Server Certificate Chain:

# Point SSLCertificateChainFile at a file

containing the

# concatenation of PEM encoded CA certificates

which form the

# certificate chain for the server certificate.

Alternatively

# the referenced file can be the same as

SSLCertificateFile

# when the CA certificates are directly appended to

the server

# certificate for convinience.

#SSLCertificateChainFile /etc/apache2/ssl.crt/server-

ca.crt

52

# Certificate Authority (CA):

# Set the CA certificate verification path where to

find CA

# certificates for client authentication or

alternatively one

# huge file containing all of them (file must be

PEM encoded)

# Note: Inside SSLCACertificatePath you need hash

symlinks

# to point to the certificate files. Use the

provided

# Makefile to update the hash symlinks after

changes.

#SSLCACertificatePath /etc/ssl/certs/

#SSLCACertificateFile /etc/apache2/ssl.crt/ca-

bundle.crt

# Certificate Revocation Lists (CRL):

# Set the CA revocation path where to find CA CRLs

for client

53

# authentication or alternatively one huge file

containing all

# of them (file must be PEM encoded)

# Note: Inside SSLCARevocationPath you need hash

symlinks

# to point to the certificate files. Use the

provided

# Makefile to update the hash symlinks after

changes.

#SSLCARevocationPath /etc/apache2/ssl.crl/

#SSLCARevocationFile /etc/apache2/ssl.crl/ca-

bundle.crl

# Client Authentication (Type):

# Client certificate verification type and depth.

Types are

# none, optional, require and optional_no_ca.

Depth is a

# number which specifies how deeply to verify the

certificate

54

# issuer chain before deciding the certificate is

not valid.

#SSLVerifyClient require

#SSLVerifyDepth 10

# SSL Engine Options:

# Set various options for the SSL engine.

# o FakeBasicAuth:

# Translate the client X.509 into a Basic

Authorisation. This means that

# the standard Auth/DBMAuth methods can be used

for access control. The

# user name is the `one line' version of the

client's X.509 certificate.

# Note that no password is obtained from the

user. Every entry in the user

# file needs this password: `xxj31ZMTZzkVA'.

# o ExportCertData:

# This exports two additional environment

variables: SSL_CLIENT_CERT and

55

# SSL_SERVER_CERT. These contain the PEM-encoded

certificates of the

# server (always existing) and the client (only

existing when client

# authentication is used). This can be used to

import the certificates

# into CGI scripts.

# o StdEnvVars:

# This exports the standard SSL/TLS related

`SSL_*' environment variables.

# Per default this exportation is switched off

for performance reasons,

# because the extraction step is an expensive

operation and is usually

# useless for serving static content. So one

usually enables the

# exportation for CGI and SSI requests only.

# o OptRenegotiate:

# This enables optimized SSL connection

renegotiation handling when SSL

# directives are used in per-directory context.

56

#SSLOptions +FakeBasicAuth +ExportCertData

+StrictRequire

<FilesMatch "\.(cgi|shtml|phtml|php)$">

SSLOptions +StdEnvVars

</FilesMatch>

<Directory />

Options FollowSymLinks

AllowOverride None

</Directory>

<Directory /var/www/>

Options Indexes FollowSymLinks MultiViews

AllowOverride None

Order allow,deny

allow from all

</Directory>

ScriptAlias /cgi-bin/ /var/www/cgi-bin/

<Directory "/var/www/cgi-bin">

57

AllowOverride None

Options +ExecCGI -MultiViews

+SymLinksIfOwnerMatch

Order allow,deny

Allow from all

AddHandler cgi-script .cgi .pl

</Directory>

LogLevel warn

Alias /doc/ "/usr/share/doc/"

<Directory "/usr/share/doc/">

Options Indexes MultiViews FollowSymLinks

AllowOverride None

Order deny,allow

Deny from all

Allow from 127.0.0.0/255.0.0.0 ::1/128

</Directory>

58

# SSL Protocol Adjustments:

# The safe and default but still SSL/TLS standard

compliant shutdown

# approach is that mod_ssl sends the close notify

alert but doesn't wait for

# the close notify alert from client. When you need

a different shutdown

# approach you can use one of the following

variables:

# o ssl-unclean-shutdown:

# This forces an unclean shutdown when the

connection is closed, i.e. no

# SSL close notify alert is send or allowed to

received. This violates

# the SSL/TLS standard but is needed for some

brain-dead browsers. Use

# this when you receive I/O errors because of the

standard approach where

# mod_ssl sends the close notify alert.

59

# o ssl-accurate-shutdown:

# This forces an accurate shutdown when the

connection is closed, i.e. a

# SSL close notify alert is send and mod_ssl

waits for the close notify

# alert of the client. This is 100% SSL/TLS

standard compliant, but in

# practice often causes hanging connections with

brain-dead browsers. Use

# this only for browsers where you know that

their SSL implementation

# works correctly.

# Notice: Most problems of broken clients are also

related to the HTTP

# keep-alive facility, so you usually additionally

want to disable

# keep-alive for those clients, too. Use variable

"nokeepalive" for this.

# Similarly, one has to force some clients to use

HTTP/1.0 to workaround

# their broken HTTP/1.1 implementation. Use

variables "downgrade-1.0" and

60

# "force-response-1.0" for this.

BrowserMatch "MSIE [2-6]" \

nokeepalive ssl-unclean-shutdown \

downgrade-1.0 force-response-1.0

# MSIE 7 and newer should be able to use keepalive

BrowserMatch "MSIE [17-9]" ssl-unclean-shutdown

</VirtualHost>

</IfModule>

# vim: syntax=apache ts=4 sw=4 sts=4 sr noet

Cambiar los puertos por default que escuchara apache que se

ubican en el archivo /etc/apache2/ports.conf.

- Sudo nano /etc/apache2/ports.conf

Quedaría de la siguiente manera.

If you just change the port or add more ports here, you

will likely also

# have to change the VirtualHost statement in

61

# /etc/apache2/sites-enabled/000-default.conf

#Listen 80

<IfModule ssl_module>

#Listen 443

</IfModule>

<IfModule mod_gnutls.c>

Listen 443

</IfModule>

# aquí pondrás la dirección ip a la cual quiera que escuche

apache como servidor

Listen 192.168.10.5:80

Listen 192.168.10.5:443

# vim: syntax=apache ts=4 sw=4 sts=4 sr noet

62

Despues configuraremos los host que utilizara apache ubicados

en el archivo /etc/hosts.

-sudo nano /etc/hosts

Quedaría de la siguiente manera

127.0.0.1 localhost

#127.0.1.1 sistemas-HP-Compaq-6735s

192.168.10.5 sistemas-HP-Compaq-6735s

# The following lines are desirable for IPv6 capable hosts

::1 ip6-localhost ip6-loopback

fe00::0 ip6-localnet

ff00::0 ip6-mcastprefix

ff02::1 ip6-allnodes

ff02::2 ip6-allrouters

63