2012100190 Ka Bab 2001

description

Transcript of 2012100190 Ka Bab 2001

BAB 2

LANDASAN TEORI

2.1 Teori-teori Umum

2.1.1 Data

Data adalah urutan fakta-fakta mentah yang merupakan peristiwa

yang terjadi dalam organisasi atau lingkungan fisik sebelum mereka

terorganisir dan disusun menjadi bentuk yang orang-orang dapat

memahami dan menggunakannya. (Laudon & Laudon, 2010: 46)

Data dapat didefinisikan juga sebagai fakta mentah atau hasil

observasi yang biasanya berupa fenomena fisik atau transaksi bisnis.

(O’Brien & Marakas, 2008: 32)

2.1.2 Informasi

Informasi adalah data yang telah diproses atau data yang memiliki

arti. (McLeod, 2007: 15)

Informasi yang baik harus mencakup karakteristik sebagai

berikut: (1) relevan (akurat) – informasi harus bebas dari kesalahan-

kesalahan dan tidak menyesatkan para penggunanya; (2) timely (tepat

waktu) – informasi yang disajikan tepat pada saat yang dibutuhkan dan

bisa mempengaruhi proses pengambilan keputusan; (3) reliable (dapat

dipercaya) – informasi harus bebas dari kesalahan dan harus akurat

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

1 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

2 of 92 5/21/2014 11:47 AM

8

dalamnya semua data yang relevan dan tidak mengabaikan yang

diharapkan oleh pembuat keputusan; (5) understandable (dapat

dimengerti) – informasi harus diagregasi agar sesuai dengan kebutuhan

pemakai. Manajer tingkat lebih rendah cenderung memerlukan informasi

yang sangat rinci; (6) variable – informasi yang dihasilkan tidak dapat

menyebabkan perbedaan dalam memahaminya; (7) accessible –

informasi dikatakan accessible bila tersedia pada saat diperlukan dalam

format yang sesuai dengan kepentingannya. (Karmawan, 2011: 1331)

2.1.3 Evaluasi

Evaluasi adalah suatu proses untuk menyediakan informasi

tentang sejauh mana suatu kegiatan tertentu telah dicapai, bagaimana

perbedaan pencapaian itu dengan suatu standar tertentu untuk

mengetahui apakah ada selisih diantara keduanya, serta bagaimana

manfaat yang telah dikerjakan itu bila dibandingkan dengan harapan-

harapan yang ingin diperoleh. (Nelly, dkk, 2011: 313)

2.1.4 Pengendalian

Pengendalian (kontrol) adalah sistem yang digunakan untuk

mencegah, mendeteksi, dan mengkoreksi kejadian yang tidak sesuai

peraturan. (Herawati, 2009: 86)

Control: any action taken by management to enhance the

likelihood that established objective and goals will be achieved. It results

from management’s planning, organizing, and directing, and the many

variants (e.g., management control, internal control, etc.) can be in

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

3 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

4 of 92 5/21/2014 11:47 AM

9

Teknologi informasi adalah hardware, software, telekomunikasi,

manajemen database, dan teknologi pemrosesan informasi lainnya yang

digunakan dalam sistem informasi berbasis komputer. (Harahap, Subita,

& Octavia, 2009: 21)

Teknologi informasi atau sistem informasi berbasis internet telah

menjadi sebuah kebutuhan penting dalam kesuksesan di era

perkembangan global saat ini. (Widjaya, 2012: 89)

2.1.5.1 Infrastruktur Teknologi Informasi

“Information technology infrastructure is the physical

facilities, IT components, IT services, and IT personel that

support the entire organization.” (Potter, 2007: 6)

Ada dua kategori dasar dalam teknologi informasi, yaitu

hardware (perangkat keras) dan software (perangkat lunak).

(Haag, Cummings, & McCubbrey, 2012: 15)

1. Hardware

Hardware is a set of devices such as a processor,

monitor, keyboard, and printer. Together these devices

accept data and information, process them, and display them.

(Turban, Rainer, & Potter, 2012: 37)

Hardware adalah:

a. Mesin dan media.

b. Perlengkapan fisik, kebalikan dari program komputer atau

metode penggunaan.

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

5 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

6 of 92 5/21/2014 11:47 AM

10

Artinya, hardware adalah peralatan fisik yang membentuk

suatu sistem komputer dan segala perlengkapan yang

berhubungan dengannya.

Hardware terdiri dari lima kategori, yaitu:

a. Input device, adalah peralatan yang digunakan untuk

menginput informasi dan perintah, yang terdiri dari

keyboard, mouse, touch screen, game controller, dan

barcode reader.

b. Output device, adalah peralatan yang digunakan untuk

melihat, mendengar, atau sebaliknya, mengenali hasil dari

permintaan proses informasi, yang terdiri dari printer,

monitor, dan speaker.

c. Storage device, adalah peralatan yang digunakan untuk

menyimpan informasi yang digunakan di lain waktu,

terdiri atas primary storage dan secondary storage, seperti

hard disk, flash disk, memory card, dan DVD.

d. CPU dan RAM. CPU adalah hardware yang mengartikan

dan menjalankan sistem serta instruksi-instruksi aplikasi

software dan mengatur pengoperasian dari keseluruhan

hardware. RAM adalah sebuah kawasan sementara untuk

informasi yang bekerja seperti halnya sistem dan aplikasi

software yang dibutuhkan oleh CPU sekarang ini.

e. Telecommunication device, adalah peralatan yang

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

7 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

8 of 92 5/21/2014 11:47 AM

11

orang atau komputer lain dalam satu jaringan. (Harahap,

Subita, & Octavia, 2009: 21)

2. Software

Software merupakan sebuah kumpulan rinci instruksi-

instruksi yang mengontrol sebuah komputer atau jaringan

komunikasi, yang terbagi menjadi dua, yaitu system software

dan application software.

Ada dua tipe utama software, yaitu:

a. Application software, memungkinkan untuk

menyelesaikan masalah-masalah spesifik atau

melaksanakan tugas-tugas spesifik.

b. System software, menangani tugas-tugas spesifik untuk

mengelola teknologi dan mengatur interaksi dari

keseluruhan peralatan teknologi. Di dalam system software

terdapat operating system software dan utility software.

Operating system software adalah software system yang

mengendalikan application software dan mengelola

bagaimana hardware bekerja secara bersama. Utility

software adalah software yang menyediakan tambahan

fungsionalitas untuk mengoperasikan system software,

seperti antivirus, screen saver, disk optimization.

(Harahap, Subita, & Octavia, 2009: 21)

3. Jaringan komputer

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

9 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

10 of 92 5/21/2014 11:47 AM

12

ekstranet perusahaan berbasis internet. Akan tetapi, dari sudut

pandang end user, hanya ada beberapa tipe dasar, seperti

jaringan area luas dan jaringan area lokal, serta jaringan

klien-ke-klien (client-to-client), klien ataupun server, dan

komputasi jaringan.

Berdasarkan rentang geografis yang dapat dicakup

oleh suatu jaringan, jaringan komputer terbagi menjadi tiga

jenis, yaitu:

a. LAN (Local Area Network)

LAN digunakan untuk menghubungkan komputer yang

berada di dalam suatu area yang kecil, misalnya di dalam

suatu gedung perkantoran atau kampus. Jarak

antarkomputer yang dihubungkan bisa mencapai 5-10 km.

Suatu LAN biasanya bekerja pada kecepatan mulai 10-100

Mbps. LAN menjadi populer karena memungkinkan

banyak pengguna untuk memakai sumber daya yang dapat

digunakan itu, misalnya mainframe, file server, printer,

dan sebagainya.

b. MAN (Metropolitan Area Network)

MAN merupakan suatu jaringan yang cakupannya

meliputi suatu kota. MAN menghubungkan banyak LAN

yang lokasinya berjauhan. Jangkauan MAN mencapai 10

km sampai beberapa ratus km. Suatu MAN biasanya

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

11 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

12 of 92 5/21/2014 11:47 AM

13

WAN dirancang untuk menghubungkan komputer-

komputer yang terletak pada suatu cakupan geografis yang

luas, seperti hubungan dari suatu kota ke kota lain di

dalam suatu negara. Cakupan WAN bisa meliputi 100-

1000 km, dan kecepatan antarkota bisa bervariasi antara

1,5 Mbps sampai 2,4 Gbps. Dalam biaya peralatan untuk

transmisi sangat tinggi, biasanya WAN dimiliki dan

dioperasikan sebagai jaringan public. (O’Brien, 2008: 276)

Berikut adalah beberapa contoh jaringan komputer.

a. Intranet

Intranet for internal use only is an organization’s internal

private network that uses the infrastructure and standards

of the internet and the web. (Sawyers & Williams, 2007:

319)

b. Internet

Internet is a worldwide computer network that connects

hundreds or thousands of smaller networks. These

networks link educational, commercial, nonprofit, and

military entities, as well as individuals. (Sawyers &

Williams, 2007: 11)

c. Ekstranet

Extranet for certain considers are private intranets that

connect not only internal personnel but also selected

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

13 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

14 of 92 5/21/2014 11:47 AM

14

2.1.6 Firewall

Firewall adalah sebuah sistem atau perangkat yang mengizinkan

pergerakan lalu lintas jaringan yang dianggap aman untuk dilalui dan

mencegah lalu lintas jaringan yang tidak aman. Firewall merupakan

metode penting yang digunakan untuk mengendalikan dan mengamankan

internet serta berbagai macam jaringan. Firewall dapat disebut juga

sebagai “gatekeeper” atau penjaga pintu gerbang, yang melindungi

internet dan jaringan komputer lainnya dari intrusi atau penyusup.

Firewall pada umumnya juga digunakan untuk mengontrol akses

terhadap siapapun yang memiliki akses terhadap jaringan pribadi dari

pihak luar. (O’Brien, 2008: 458)

2.1.7 Access Controls

Access controls are designed to prevent unauthorized individuals

from viewing, retrieving, corrupting, or destroying the entity’s data. The

purpose of access controls is to ensure that only authorized personnel

have access to the firm’s assets. Unauthorized access exposes assets to

misappropriation, damage, and and theft. Therefore, access controls play

an important role in safeguarding assets. Effective access control

requires more additional security measures. (Hall, 2011: 155)

2.1.8 Threat

Threat is potential events that have a negative impact on the

business objectives or mission statement of the enterprise. (Peltier, 2005:

161)

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

15 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

16 of 92 5/21/2014 11:47 AM

15

Risiko adalah kemungkinan untuk menderita kerugian atau

kehilangan. (Gui, Gondodiyoto, & Timotius, 2008: 34)

Risiko merupakan kemungkinan terjadinya beberapa ancaman

yang mudah menyerang. (Harahap, Subita, & Octavia, 2009: 21)

Risiko adalah kejadian yang selalu dihubungkan dengan

kemungkinan terjadinya sesuatu yang merugikan yang tidak diduga /

tidak diinginkan. Istilah risiko sudah biasa dipakai dalam kehidupan kita

sehari-hari, yang umumnya sudah dipahami secara intuitif. Tetapi

pengertian secara ilmiah dari risiko sampai saat ini masih tetap beragam,

antara lain:

1. Risiko adalah suatu variasi dari hasil-hasil yang dapat terjadi selama

periode tertentu.

2. Risiko adalah ketidakpastian yang mungkin melahirkan peristiwa

kerugian.

3. Risiko adalah ketidakpastian atas terjadinya suatu peristiwa.

4. Risiko merupakan penyebaran / penyimpangan hasil aktual dari hasil

yang diharapkan.

5. Risiko adalah probabilitas sesuatu hasil yang berbeda dengan yang

diharapkan. (Djojosoedarso, 2005: 2)

Risk is a likelihood that a threat will materialize. (Turban, Rainer,

& Potter, 2012: 381)

2.1.9.1 Macam-macam Risiko

Dari berbagai sudut pandang, risiko dapat dibedakan

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

17 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

18 of 92 5/21/2014 11:47 AM

16

1. Risiko bisnis, adalah risiko yang dapat disebabkan oleh

faktor-faktor internal maupun eksternal yang berakibat

kemungkinan tidak tercapainya tujuan organisasi.

2. Risiko bawaan, adalah potensi kesalahan atau

penyalahgunaan yang melekat pada suatu kegiatan, jika tidak

ada pengendalian internal.

3. Risiko pengendalian, adalah masih adanya risiko meskipun

sudah ada pengendalian.

4. Risiko deteksi, adalah risiko yang terjadi karena prosedur

audit yang dilakukan mungkin tidak dapat mendeteksi adanya

error yang cukup materialistis atau adanya kemungkinan

fraud.

5. Risiko audit, adalah risiko bahwa hasil pemeriksaan auditor

sebelumnya ternyata belum dapat mencerminkan keadaan

yang sesungguhnya. (Gondodiyoto, 2007: 110)

Jenis-jenis risiko ini dapat dibedakan dengan berbagai

macam cara, antara lain :

1. Menurut sifatnya risiko dapat dibedakan ke dalam:

a. Risiko yang tidak disengaja (risiko murni)

Risiko yang apabila terjadi tentu menimbulkan kerugian

dan terjadinya tanpa disengaja; misalnya risiko terjadinya

kebakaran, bencana alam, pencurian, penggelapan,

pengacauan, dan sebagainya.

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

19 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

20 of 92 5/21/2014 11:47 AM

17

Risiko yang sengaja ditimbulkan oleh yang bersangkutan,

agar terjadinya ketidakpastian memberikan keuntungan

kepadanya; misalnya risiko utang–piutang, perjudian,

perdagangan berjangka (hedging), dan sebagainya.

c. Risiko fundamental

Risiko yang penyebarannya tidak dapat dilimpahkan

kepada seseorang dan yang menderita tidak hanya satu

atau beberapa orang saja, tetapi banyak orang, seperti

banjir, angin topan, dan sebagainya.

d. Risiko khusus

Risiko yang bersumber pada peristiwa yang mandiri dan

umumnya mudah diketahui penyebabnya, seperti kapal

kandas, pesawat jatuh, tabrakan mobil, dan sebagainya.

e. Risiko dinamis

Risiko yang timbul karena perkembangan dan kemajuan

masyarakat di bidang ekonomi, ilmu dan teknologi, seperti

risiko keusangan, risiko perbangan luar angkasa.

Kebalikannya disebut risiko statis, seperti risiko hari tua,

risiko kematian, dan sebagainya.

2. Dapat tidaknya risiko tersebut dialihkan kepada pihak lain,

maka risiko dapat dibedakan ke dalam:

a. Risiko yang dapat dialihkan kepada pihak lain, dengan

mempertanggungkan suatu obyek yang akan terkena risiko

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

21 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

22 of 92 5/21/2014 11:47 AM

18

b. Risiko yang tidak dapat dialihkan kepada pihak lain (tidak

dapat diasuransikan); umumnya meliputi semua jenis

risiko spekulatif.

3. Menurut sumber / penyebab timbulnya, risiko dapat

dibedakan ke dalam:

a. Risiko internal

Risiko yang berasal dari dalam perusahaan itu sendiri,

seperti kerusakan aktiva karena ulah karyawan sendiri,

kecelakaan kerja, kesalahan manajemen.

b. Risiko eksternal

Risiko yang berasal dari luar perusahaan, seperti risiko

pencurian, penipuan, persaingan, fluktuasi harga,

perubahan kebijakan pemerintah, dan sebagainya.

(Djojosoedarso, 2005: 3)

Ancaman utama terhadap keamanan dapat bersifat

karena alam, manusia, yang bersifat kelalaian atau kesenjangan,

antara lain:

1. Ancaman kebakaran

Beberapa pelaksanaan keamanan untuk ancaman kebakaran,

yaitu:

a. Memiliki alat pemadam kebakaran otomatis dan tabung

pemadam kebakaran.

b. Memiliki pintu / tangga darurat.

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

23 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

24 of 92 5/21/2014 11:47 AM

19

c. Melakukan pengecekan rutin dan pengujian terhadap

sistem perlindungan kebakaran untuk dapat memastikan

segala sesuatunya telah dirawat dengan baik.

2. Ancaman banjir

Beberapa pelaksanaan keamanan untuk ancaman banjir,

yaitu:

a. Usahakan untuk atap, dinding, dan lantai yang tahan air.

b. Semua material aset sistem informasi diletakkan di tempat

yang tinggi.

c. Perubahan tegangan sumber energi.

d. Pelaksanaan pengamanan untuk mengantisipasi perubahan

tegangan sumber energi listrik, misalnya dengan

menggunakan stabilizer atau uninterruptible power supply

(UPS).

3. Kerusakan struktural

Pelaksanaan pengamanan untuk mengantisipasi kerusakan

struktural, misalnya dengan memilih lokasi perusahaan yang

jarang terjadi gempa, angin ribut, banjir, dan sebagainya.

4. Penyusup

Pelaksanaan keamanan untuk mengantisipasi penyusup

adalah penempatan penjaga dan penggunaan alarm ataupun

kamera pengawas.

5. Virus

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

25 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

26 of 92 5/21/2014 11:47 AM

20

a. Preventive, seperti menginstal antivirus dan melakukan

update antivirus secara rutin.

b. Detective, misalnya melakukan scan file sebelum

digunakan.

c. Corrective, misalnya memastikan backup data bebas virus,

pemakaian antivirus terhadap file yang terinfeksi.

6. Hacking

Beberapa pelaksanaan keamanan untuk mengantisipasi

hacking, yaitu:

a. Penggunaan logical control, seperti penggunaan password

yang sulit ditebak.

b. Petugas keamanan secara teratur memonitor sistem yang

digunakan. (Gondodiyoto, 2007: 303)

2.1.9.2 Upaya Penanggulangan Risiko

Sesuai dengan sifat dan objek yang terkena risiko, ada

beberapa cara yang dapat dilakukan untuk mengurangi risiko

kerugian, antara lain:

1. Melakukan pencegahan dan pengurangan terhadap

kemungkinan terjadinya peristiwa yang menimbulkan

kerugian, misalnya membangun gedung dengan bahan-bahan

yang tidak mudah terbakar, memagari mesin-mesin untuk

menghindari kecelakaan kerja, dan sebagainya.

2. Melakukan retensi, yaitu mentolerir atau membiarkan

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

27 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

28 of 92 5/21/2014 11:47 AM

21

terganggunya operasi perusahaan akibat kerugian tersebut

disediakan sejumlah dana untuk menanggulanginya.

3. Melakukan pengendalian terhadap risiko, contohnya

melakukan hedging (perdagangan berjangka) untuk

menanggulangi risiko kelangkaan dan fluktuasi harga bahan

baku / pembantu yang diperlukan.

4. Mengalihkan atau memindahkan risiko kepada orang lain,

yaitu dengan cara mengadakan kontrak pertanggungan

(asuransi) dengan perusahaan asuransi terhadap risiko

tertentu, dengan membayar sejumlah premi asuransi yang

telah ditetapkan, sehingga perusahaan asuransi akan

mengganti kerugian apabila betul terjadi kerugian yang

sesuai dengan perjanjian.

2.1.9.3 Risiko Teknologi Informasi

Penggunaan teknologi informasi berisiko terhadap

kehilangan informasi dan pemulihannya, yang tercakup dalam

enam kategori, yaitu:

1. Keamanan

Risiko di mana informasi diubah dan digunakan oleh orang

yang tidak berwenang, misalnya kejahatan komputer,

kebocoran internal, dan cyber terrorism.

2. Ketersediaan

Risiko di mana data tidak dapat diakses, misalnya setelah

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

29 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

30 of 92 5/21/2014 11:47 AM

22

(human error), perubahan konfigurasi, dan kurangnya

penggunaan arsitektur.

3. Daya pulih

Risiko di mana informasi yang diperlukan tidak dapat

dipulihkan dalam waktu yang cukup, setelah terjadinya

kegagalan pada software atau hardware, ancaman eksternal,

dan bencana alam.

4. Performa

Risiko di mana informasi tidak tersedia saat diperlukan, yang

diakibatkan oleh arsitektur terdistribusi, permintaan yang

tinggi, dan topografi teknologi informasi yang beragam.

5. Daya skala

Risiko di mana perkembangan bisnis, pengaturan kemacetan,

dan bentuk arsitektur membuat tidak mungkin menangani

banyak aplikasi baru dan biaya bisnis secara efektif.

6. Ketaatan

Risiko di mana manajemen atau penggunaan informasi

melanggar keperluan dari pihak pengatur. Hal ini mencakup

aturan pemerintah, panduan pengaturan perusahaan, dan

kebijakan internal. (Gui, Gondodiyoto, & Timotius, 2008:

34)

Risiko-risiko teknologi informasi didefinisikan dalam

tujuh kelas. Di mana pada setiap kasus, teknologi informasi

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

31 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

32 of 92 5/21/2014 11:47 AM

23

konsekuensinya dapat berakibat negatif bagi bisnis. Kelas-kelas

risiko, yaitu:

1. Projects – failing to deliver

Risiko ini bersangkutan dengan gagalnya suatu proyek TI.

Beberapa contoh dari gagalnya penyampaian proyek adalah

telat menyelesaikan proyek atau tidak pada waktunya,

sumber daya dan biaya yang dikonsumsi dalam penyelesaian

proyek besar sehingga tidak efisien, mengganggu proses

bisnis selama proses implementasi, dan juga fungsi dari

proyek tidak sesuai dengan keinginan yang diharapkan oleh

user.

2. IT service continuity – when business operations go off the

air

Risiko ini berhubungan dengan pelayanan TI yang

ketinggalan zaman dan tidak dapat diandalkan sehingga

mengganggu proses bisnis yang sedang berjalan. Risiko ini

biasanya berhubungan dengan sistem operasional dan

produksi perusahaan serta kemampuan mereka untuk

menyediakan kebutuhan user.

3. Information assets – failing to protect and preserve

Risiko ini berhubungan khusus dengan kerusakan,

kehilangan, dan eksploitasi aset informasi yang ada dalam

sistem. Dampaknya bisa sangat fatal bagi perusahaan,

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

33 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

34 of 92 5/21/2014 11:47 AM

24

pihak yang tidak berwenang, sehingga dengan demikian akan

merusak hubungan antara pelanggan dengan perusahaan dan

tentunya akan sangat merugikan perusahaan.

4. Service providers and vendors – break in the IT value chain

Risiko yang berhubungan dengan kemampuan dari provider

dan vendor. Bila mereka gagal dalam menyediakan

pelayanan yang baik, maka akan berdampak signifikan bagi

sistem TI perusahaan. Dampak lainnya berhubungan dengan

dampak jangka panjang, seperti kekurangan dalam

penyediaan layanan TI bagi user perusahaan tersebut.

5. Applications – flaky systems

Risiko yang berhubungan dengan kegagalan aplikasi TI yang

diterapkan. Aplikasi biasanya berinteraksi dengan user dalam

suatu perusahaan, biasanya terdapat kombinasi antara

software paket dan software buatan yang diintegrasikan

menjadi satu.

6. Infrastructure – shaky foundations

Risiko ini berhubungan dengan kegagalan dalam infrastruktur

TI. Kegagalan ini bisa bersifat permanen. Ketika suatu

komponen terbakar, dicuri, rusak, maupun koneksi jaringan

terputus, maka dampak dari kegagalan tersebut tergantung

dari ketahanan sistem yang ada. Jika risiko ini dapat

ditangani secara rutin, maka itu merupakan perencanaan

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

35 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

36 of 92 5/21/2014 11:47 AM

25

Risiko ini berhubungan dengan kemampuan TI untuk

memberitahukan status bisnis yang dilakukan. Dampak-

dampaknya tidak langsung, tetapi sangat signifikan dalam

pelaksanaan bisnis secara luas. Risiko merupakan

kemampuan perusahaan untuk terus bergerak maju ke arah

visi strategi, untuk tetap kompetitif diperlukan kemajuan TI

untuk memahami dan dicocokkan dengan potensi kesempatan

eksploitasi bisnis. (Jordan & Silcock, 2005: 49)

2.1.10 Proses Evaluasi Pengendalian Risiko

Berikut ini merupakan proses evaluasi pengendalian risiko.

1. Komunikasi dan konsultasi

Komunikasi risiko tidak untuk menyelesaikan suatu masalah

atau konflik. Akan tetapi, yang perlu digarisbawahi adalah kekeliruan

atau kesalahan karena mengabaikan komunikasi risiko dapat

mengakibatkan hilangnya kepercayaan atau lemahnya pengelolaan

risiko. Konsultasi dapat dijelaskan sebagai suatu proses komunikasi

antara perusahaan dengan para pemangku kepentingan, mengenai isi

tertentu terkait dengan pengambilan keputusan atau penentuan

langkah tertentu dalam menangani suatu masalah. Konsultasi memiliki

ciri-ciri sebagai berikut:

a. Merupakan proses, bukan hasil akhir.

b. Berdampak terhadap suatu keputusan menjadi pengaruh ketimbang

kekuasaan.

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

37 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

38 of 92 5/21/2014 11:47 AM

26

Keseluruhan proses komunikasi dan konsultasi kita anggap

terdiri dari empat proses besar yaitu persiapan, komunikasi eksternal,

komunikasi internal, komunikasi berlanjut sepanjang pelaksanaan

proses evaluasi pengendalian risiko. Penjelasan dari masing – masing

tahapan tersebut dapat diuraikan di bawah ini:

a. Persiapan proses komunikasi dan konsultasi

Proses ini berada pada Fungsi Evaluasi Pengendalian Risiko, tetapi

bagaimana mendesain dan merancang proses komunikasi serta

konsultasi akan disiapkan oleh fungsi komunikasi organisasi.

Secara khusus perlu berkonsultasi dengan para mitra stakeholder

yang lebih paham tentang perilaku masing-masing stakeholder.

Pihak lainnya cukup diberi informasi tentang proses persiapan ini.

b. Identifikasi stakeholder

Proses ini perlu dilakukan untuk dapat mengetahui denagan persis

siapa saja stakeholders kita, baik internal maupun eksternal.

Dengan memahami masing-masing stakeholder, kita dapat

mengetahui kepentingan, harapan dan persepsinya terhadap kita.

Begitu juga sebaliknya. Dengan demikian, dapat dipilih media dan

forum yang tepat untuk melakukan komunikasi serta konsultasi

dengan mereka.

c. Komunikasi dan konsultasi internal

Sasaran proses ini adalah menciptakan kesadaran dan pemahaman

mengenai risiko serta proses evaluasi pengendalian risiko, terutama

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

39 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

40 of 92 5/21/2014 11:47 AM

27

d. Komunikasi dan konsultasi eksternal

Pada proses ini dilaksanakan oleh Fungsi Komunikasi Organisasi

dengan didampingi Mitra stakeholders dan Fungsi Evaluasi

Pengendalian Risiko. Hasil pengolahan stakeholders analysis pada

persiapan menentukan kapan Direksi harus tampil sendiri dalam

proses komunikasi ini.

e. Proses komunikasi dan konsultasi berlanjut

Saat ini proses sudah beralih pada Fungsi Evaluasi Pengendalian

Risiko. Fungsi komunikasi akan menjadi pelaksana untuk

komunikasi eksternal dengan stakeholder terkait, dan masing-

masing kepala divisi untuk komunikasi eksternal. Dalam hal-hal

tertentu, Fungsi Evaluasi Pengendalian Risiko juga berperan

sebagai pelaksana untuk mendampingi mitra stakeholder atau

kepala divisi.

2. Evaluasi risiko

Tujuan dari evaluasi risiko adalah membantu proses

pengambilan keputusan berdasarkan hasil analisis risiko. Proses

evaluasi risiko akan menentukan risiko-risiko mana yang memerlukan

perlakuan dan bagaimana prioritas implementasi perlakuan risiko-

risiko tersebut. Keluaran dari proses evaluasi risiko ini akan menjadi

masukan untuk diolah lebih lanjut pada tahap berikutnya.

Analisis risiko merupakan proses mengevaluasi tingkat urgensi

masing-masing risiko menggunakan kriteria yang telah ditentukan

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

41 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

42 of 92 5/21/2014 11:47 AM

28

dalam kriteria yang ditetapkan maka perlakuan terhadap risiko

tersebut tidak perlu dipertimbangkan lagi.

Dalam mengambil keputusan terhadap perlakuan atas risiko,

organisasi perlu juga memperhatikan konteks yang lebih luas, yaitu

kemampuan memikul risiko pihak lain yang terlibat. Keputusan harus

diambil dalam konteks hukum, peraturan perundangan serta ketentuan

lain yang terkait.

Kriteria untuk pengambilan keputusan harus konsisten dengan

konteks eksternal, internal, dan manajemen risiko yang telah

didefinisikan. Selain itu, juga harus selalu memperhatikan sasaran

perusahaan, sasaran pengelolaan risiko, dan pendapat para pemangku

kepentingan.

Keputusan dalam mengevaluasi biasanya didasarkan pada

peringkat risiko yang diperoleh dari hasil analisis risiko, tetapi dapat

juga didasarkan pada nilai ambang yang ditetapkan sesuai dengan:

a. Tingkat dampak yang telah ditentukan.

b. Kemungkinan timbulnya suatu kejadian tertentu.

c. Efek kumulatif dari beberapa kejadian.

d. Rentang ketidakpastian terhadap tingkat – tingkat risiko pada satu

level kepercayaan.

Kriteria-kriteria evaluasi tersebut di atas pada dasarnya harus

disusun secara obyektif dan dapat dinyatakan baik secara kualitatif

maupun kuantitatif. Akan tetapi, masih terdapat kemungkinan distorsi

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

43 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

44 of 92 5/21/2014 11:47 AM

29

Pertimbangan nilai-nilai pada kriteria evaluasi sebenarnya secara

implisit terkandung dalam kriteria. Akan tetapi, pertimbangan ini

tergantung pada kebiasaan masing-masing individu menghadapi

risiko dan manfaat kegiatan tersebut. Risiko yang sama mungkin

tampak sepele bagi seseorang, tetapi sangat berbahaya bagi

oranglain. Karena itu, kriteria evaluasi harus diupayakan sesuai

dengan pandangan objektif dari semua orang yang terkena

pengaruh risiko tersebut, terutama para pemangku risiko itu sendiri.

b. Pengaruh kejadian-kejadian yang lalu

Kriteria untuk memutuskan apakah suatu risiko perlu ditangani

seringkali mengacu pada kegiatan yang sama pada kegiatan yang

sama pada masa lalu atau berdasarkan pengalaman sehari-hari.

Namun, data ini dapat mengalami penyimpangan karena:

1) Insiden besar, bencana yang baru satu kali terjadi atau

keuntungan besar yang tak disangka-sangka, akan sangat

mendominasi bank data.

2) Penurunan tingkat risiko karena peningkatan sistem

pengendalian setelah belajar dari insiden yang lalu, atau adanya

perbaikan standar pengendalian. Ini berarti bahwa kriteria yang

didasarkan pada risiko-risiko historis tidak dapat diandalkan

sepenuhnya sebagai acuan untuk mengendalikan situasi terkini.

3) Perubahan kegiatan, proses atau lingkungan yang tidak lagi

sesuai dengan situasi masa lalu.

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

45 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

46 of 92 5/21/2014 11:47 AM

30

Menyusun kriteria evaluasi berdasarkan pengalaman risiko masa

lalu harus memperhatikan permasalahan yang mungkin muncul,

yaitu:

1) Suatu risiko memerlukan perlakuan pada suatu kondisi tertentu,

tetapi pada kondisi lain tidak perlu ditangani.

2) Dengan metode analisis terbaru, risiko yang dapat “diterima” di

masa lalu kini “tidak dapat diterima” lagi. Begitu pula ada risiko

yang menurut standar sosial saat ini tidak dapat ditolerir lagi.

3) Lain padang lain belalang, latar belakang risiko yang berbeda

menimbulkan pertanyaan apakah standar evaluasi risiko harus

disusun sesuai dengan masing-masing situasi, ataukah dapat

bersifat universal. Untuk peristiwa semacam ini, diperlukan

pertimbangan yang menyangkut hal politik, sosial, dan ekonomi

yang dapat digunakan sebagai tambahan data risiko yang ada.

3. Perlakuan risiko

Perlakuan risiko meliputi upaya untuk menyeleksi pilihan-

pilihan yang dapat mengurangi atau meniadakan dampak serta

kemungkinan terjadinya risiko, kemudian menerapkan pilihan

tersebut.

Perlakuan risiko merupakan proses berulang, mari mulai dari

melakukan assessment terhadap sebuah perilaku risiko sampai

memperkirakan apakah tingkat risiko yang tersisa dapat diterima atau

tidak bila perlakuan ini diterapkan. Bila belum dapat diterima maka

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

47 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

48 of 92 5/21/2014 11:47 AM

31

menghasilkan tingkat risiko tersisa yang dapat diterima, sesuai dengan

kriteria yang ditetapkan organisasi tersebut.

Pilihan perlakuan risiko tidak harus bersifat khusus untuk satu

situasi tertentu, juga tidak harus berlaku umum. Pilihan-pilihan

perlakuan risiko antara lain:

a. Menghindari risiko, artinya membatalkan kegiatan yang

menimbulkan kemungkinan terjadinya risiko tersebut.

b. Mencari peluang yang tepat dengan membatalkan atau memulai

suatu kegiatan yang mungkin menimbulkan atau menaikkan tingkat

risiko.

c. Menghilangkan sumber risiko.

d. Mengubah sifat atau tingkat kemungkinan terjadinya risiko.

e. Mengubah dampak risiko.

f. Berbagi risiko dengan pihak lain.

g. Memilih mempertahankan tingkat risiko yang ada.

Memilih opsi perlakuan risiko yang paling tepat memerlukan

pertimbangan antar biaya dan upaya penerapannya, dibandingkan

dengan manfaat yang diperoleh dari sisi operasi, tanggung jawab

sosial dan tuntutan lainnya, misalnya aspek lingkungan hidup.

Dalam mengambil keputusan, perlu juga diperhatikan

pertimbangan tetapi sangat jarang terjadi. Beberapa opsi perlakuan

risiko dapat dilaksanakan secara terpisah, tetapi bisa juga diterapkan

menggunakan kombinasi dengan opsi lainnya.

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

49 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

50 of 92 5/21/2014 11:47 AM

32

perlakuan risiko. Risiko tersisa ini harus didokumentasikan dengan

baik dan selalu dimonitor. Bila perlu lakukan penanganan lebih lanjut.

2.1.11 FRAP (Facilitated Risk Analysis Process)

2.1.11.1 Definisi FRAP

FRAP (Facilitated Risk Analysis Process) was develop

as an efficient and diciplined process for ensuring that

information security-related risks to business operations are

considered and documented. (Peltier, 2005: 69)

FRAP adalah suatu pendekatan terstruktur (metodologi)

terhadap proses penentuan risiko dan dampaknya, proses

penentuan prioritas, dan proses penentuan kontrol pengamanan.

Selama sesi FRAP, tim mengidentifikasi ancaman

potensial, kerentanan dan dampak negatif pada integritas data,

kerahasiaan dan ketersediaan. Dengan menggunakan FRAP

diharapkan proses analisis risiko dapat dilakukan dalam

hitungan hari, bukan mingguan atau bulanan sehingga analisis

risiko bukan merupakan kendala, tetapi proses yang sangat

mungkin dilakukan (feasible) dan perlu (enabler).

2.1.11.2 Kebutuhan FRAP

Sebelum pembangunan FRAP, analisis risiko sering

dianggap sebagai tugas utama yang dibutuhkan perusahaan

untuk mempekerjakan konsultan luar dan dapat memakan waktu

yang panjang, di mana proses analisis risiko menggunakan

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

51 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

52 of 92 5/21/2014 11:47 AM

33

mempekerjakan konsultan luar, keahlian para staf dalam

perusahaan sering diabaikan dan hasil yang didapat tidak dapat

diterima oleh manajer unit bisnis.

Hasil dari proses yang lama adalah manajer bisnis yang

tidak mengerti kontrol yang diajukan, serta tidak mengerti

kontrol yang disarankan dan sering merusak proses pelaksanaan.

Yang diperlukan adalah proses analisis risiko yang dikendalikan

oleh manajer bisnis, membutuhkan waktu dalam hitungan hari,

bukan mingguan atau bulanan, biaya yang efektif serta

menggunakan in-house expert. FRAP dapat dilakukan oleh

seseorang dengan pengetahuan proses bisnis yang terbatas atau

sistem tertentu tetapi dengan keterampilan fasilitas yang baik.

FRAP adalah metodologi formal yang dikembangkan

melalui pemahaman bagaimana sebelumnya dikembangkan oleh

proses analisis risiko kualitatif dimodifikasi untuk memenuhi

kebutuhan saat ini. Didorong oleh sisi bisnis dari perusahaan

dan memastikan bahwa kontrol memungkinkan proses bisnis

utnuk memenuhi tujuan. Tidak pernah ada diskusi tentang

kontrol seperti keamanan atau persyaratan audit. FRAP berfokus

pada kebutuhan bisnis dan kurangnya waktu yang dapat

dihabiskan untuk tugas-tugas.

Dengan melibatkan unit bisnis, FRAP digunakan untuk

mengidentifikasi risiko dan ancaman. Sesekali pemilik sumber

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

53 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

54 of 92 5/21/2014 11:47 AM

34

kontrol biaya yang efektif untuk membantu mengatasi exposure.

FRAP memungkinkan unit-unit usaha untuk mengendalikan

sumber daya mereka. Hal ini memungkinkan mereka untuk

menentukan apa yang diperlukan untuk menjaga dan siapa yang

akan bertanggung jawab untuk melaksanakan pengamanan.

Hasil komprehensif FRAP adalah dokumen yang

mengidentifikasi ancaman, memprioritaskan ancaman-ancaman,

dan mengidentifikasi kontrol yang akan membantu mengurangi

ancaman-ancaman. Yang paling penting, dengan melibatkan

manajer bisnis, FRAP menyediakan klien atau pemilik yang

percaya pada action plan.

2.1.11.3 Komponen Utama dalam FRAP

Pendekatan FRAP (Facilitated Risk Analysis Process)

adalah bentuk pendekatan analisis risiko kualitatif yang paling

banyak digunakan saat ini. FRAP terdiri dari 3 komponen

utama, di antaranya:

1. Pre-FRAP meeting

Pre-FRAP meeting merupakan kunci sukses dalam suatu

proyek. Pada tahap ini pertemuan biasanya berlangsung

sekitar 1 – 1,5 jam dan biasanya dilakukan di kantor klien.

Ada 6 komponen utama yang muncul dari sesi ini, yaitu:

a. Pre-screening results

Pre-screening merupakan sebuah metode yang akan

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

55 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

56 of 92 5/21/2014 11:47 AM

35

melakukan manajemen risiko. Dalam tahapan Pre-FRAP

meeting, application owner, project leader, dan facilitator

akan mengajukan pertanyaan-pertanyaan untuk

menentukan apa saja kebutuhan-kebutuhan yang harus

dipenuhi untuk aset tertentu (sesuai dengan objek

pembahasan). Pertanyaan-pertanyaan tersebut biasanya

membahas tentang tingkat sensitivitas data atau informasi

(disclosure), atau tentang tingkat kritis sebuah sistem atau

proses bisnis (criticality). Di mana dalam menentukan

dasar dalam pengajuan pertanyaan-pertanyaan, application

owner akan memilih kategori yang hampir sesuai dengan

kualitas aset perusahaan serta kondisi perusahaan saat ini.

Kategori pertama merupakan kategori yang berhubungan

dengan tingkat disclosure, sedangkan kategori kedua

dilihat dari tingkat criticality. Setelah level pada setiap

kategori ditentukan, maka application owner akan

menyesuaikan pilihannya dengan matriks dari kategori

pre-screening dan menentukan persimpangan dari kedua

level tersebut. Dengan demikian dapat dilihat aksi-aksi apa

yang menjadi rekomendasi selama kegiatan FRAP

dilakukan, di mana aksi-aksi tersebut harus melalui

persetujuan dan perintah dari application owner terlebih

dahulu.

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

57 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

58 of 92 5/21/2014 11:47 AM

36

Project leader dan facilitator membuat pernyataan

mengenai peluang-peluang yang ada untuk kemudian

ditinjau. Hasilnya kemudian akan dikembangkan dalam

bentuk sebuah narasi atau pernyataan tentang apa yang

seharusnya di-review dalam proses FRAP ini.

c. Visual model

Pembuatan diagram proses (gambaran) yang merupakan

satu halaman yang berisi tentang tampilan proses yang

akan dijalankan, guna meninjau setiap proses atau tahapan

yang berjalan. Visual model digunakan selama sesi FRAP

untuk memperkenalkan pada tim mengenai di mana proses

dimulai dan berakhir.

d. Team member

Selama Pre-FRAP meeting, project leader dan facilitator

perlu mengidentifikasi siapa yang harus menjadi bagian

dari FRAP session. Jumlah peserta yang ideal adalah

antara 7-15 orang. Wakil-wakil dari bidang berikut akan

dimasukkan ke dalam proses FRAP:

1) Functional owner

2) System user

3) System administrator

4) System analysis

5) System programming

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

59 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

60 of 92 5/21/2014 11:47 AM

37

8) Telecommunications

9) Network administration

10) Service provider

11) Auditing (jika diperlukan)

12) Legal (jika diperlukan)

13) Human resources (jika diperlukan)

14) Labor relations (jika diperlukan)

Tidak ada aturan khusus mengenai siapa yang harus hadir,

tetapi agar proses FRAP ini berhasil, application owner

dan system user harus menjadi bagian dari FRAP.

e. Meeting mechanics

Dalam proses ini project leader memilih seseorang dari

stafnya untuk bertanggung jawab terhadap ketersediaan

ruang meeting, menentukan jadwal meeting serta

menyiapkan kebutuhan yang diperlukan untuk

menjalankan meeting.

f. Agreement of definitions

Dalam sesi pre-FRAP meeting ini dibutuhkan persetujuan

terhadap definisi FRAP. Terdapat lima definisi utama

yang perlu dipahami oleh para staf sebelum melakukan

FRAP yaitu:

1) Threat

Kejadian yang berpotensial memiliki dampak negatif

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

61 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

62 of 92 5/21/2014 11:47 AM

38

2) Control

Suatu ukuran yang diambil untuk mencegah,

mendeteksi, mengurangi, atau pulih dari risiko untuk

melindungi proses bisnis atau misi perusahaan.

3) Integrity

Informasi seperti yang dimaksudkan/diinginkan, tanpa

pengungkapan informasi yang tidak sah atau yang tidak

diinginkan.

4) Confidentiality

Informasi yang belum mengalami pengungkapan

informasi yang tidak sah atau yang tidak diinginkan.

5) Availability

Aplikasi, sistem, atau sumber daya informasi bisa

diakses saat diperlukan.

6) Probability

Kemungkinan dimana sebuah peristiwa akan terjadi

atau kemungkinan dimana nilai kerugian tertentu

dicapai dari kejadian suatu peristiwa.

a) High: Sangat mungkin terjadinya ancaman dalam

tahun selanjutnya.

b) Medium: Adanya kemungkinan terjadinya ancaman

dalam tahun selanjutnya.

c) Low: Sangat tidak mungkin terjadinya ancaman

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

63 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

64 of 92 5/21/2014 11:47 AM

39

Ukuran dari tangible dan intangible effect (akibat) oleh

kegiatan satu hal atau entitas atau pengaruh atas yang

lain.

a) High: Berdampak terhadap seluruh misi atau bisnis

perusahaan.

b) Medium: Kerugian dibatasi pada satu unit bisnis atau

tujuan.

c) Low: Bisnis seperti pada umumnya.

2. FRAP session

Tahapan FRAP session dibagi menjadi 2 tahapan, di mana

tahap pertama biasa berlangsung sekitar 4 (empat) jam yang

akan melakukan pembahasan tentang:

a. Mengidentifikasi ancaman (threat).

b. Menetapkan tingkat risiko (risk level).

c. Mendokumentasikan kontrol, di mana dalam menentukan

tingkat suatu risiko, perlu ditentukan matriks dari risiko

tersebut, dilihat dari tingkat kemungkinannya (probability)

dan pengaruhnya terhadap bisnis (impact). Dalam matriks

ini, terdapt beberapa definisi-definisi yang harus dipahami,

di antaranya adalah:

1) High probability: Tingkat kelemahan yang sangat besar

yang ada di dalam sistem atau operasional perusahaan

dan berpotensi berdampak pada proses bisnis secara

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

65 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

66 of 92 5/21/2014 11:47 AM

40

2) Medium probability: Ada beberapa kelemahan dan

berpotensi berdampak pada proses bisnis secara

signifikan, kontrol dapat dilakukan dan harus

ditingkatkan.

3) Low probability: Sistem sudah harus dibangun dengan

baik dan dioperasikan dengan benar. Tidak ada kontrol

tambahan yang dibutuhkan untuk mengurangi

kerentanan.

4) High impact: Cenderung menempatkan perusahaan di

luar dari bisnis atau sangat merusak prospek usaha dan

pembangunan.

5) Medium impact: Akan menyebabkan kerusakan yang

signifikan dan biaya, namun perusahaan akan bertahan.

6) Low impact: Operasional yang diharapkan mampu

dikelola sebagai bagian dari business life cycle.

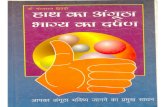

Berikut merupakan Matriks Tingkat Risiko (Risk Level

Matrix) dalam menganalisis tindakan dan kontrol yang

harus diimplementasikan berdasarkan tipe tinggi atau

rendahnya dampak bisnis dan tingkat kemungkinan yang

dapat terjadi pada sistem perusahaan.

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

67 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

68 of 92 5/21/2014 11:47 AM

41

Medium Lo

High

Medium

Low

Gambar 2.1 Risk Level Matrix

Keterangan:

A – Tindakan korektif harus diterapkan

B – Tindakan perbaikan sebaiknya diterapkan

C – Membutuhkan pemantauan

D – Tidak ada tindakan yang diperlukan

Setelah tahapan pertama dari FRAP session ini telah selesai,

maka tim akan berlanjut melaksanakan tahapan kedua dari

FRAP session, yaitu:

a. Mengidentifikasi kontrol yang ada.

b. Menentukan kontrol terhadap risiko high-level (dalam hal

ini risiko yang memiliki prioritas A dan B), yang belum

memiliki kontrol sebelumnya.

c. Memilih departemen, kelompok, atau orang yang akan

bertanggung jawab untuk mengimplementasikan kontrol

yang baru.

A B C

B B C

C C D

Impact

High Medium Low

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

69 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

70 of 92 5/21/2014 11:47 AM

42

Pada tahap ini pertemuan biasanya berlangsung sekitar 10

hari dan memiliki tiga elemen, yaitu:

a. Creation on the action plan

Untuk mendapatkan laporan lengkap, project leader dan

facilitator harus membuat action plan (rencana aksi), yaitu

dengan menggabungkan risiko dari risk list dengan kontrol

dari control list, dengan tujuan mengetahui tindakan apa

yang dilaksanakan dan oleh siapa dilaksanakan, serta

status dari rencana aksi tersebut agar dapat membantu

perusahaan dalam melaksanakan penerapan kontrol yang

diusulkan.

b. Creation on the cross-reference sheet

Membuat cross-reference sheet berdasarkan tabel risiko

dan tabel kontrol untuk mengidentifikasi pengendalian

yang cocok dengan risiko yang teridentifikasi.

c. Final report

Membuat laporan akhir yang berisi hasil dari FRAP yang

telah dilakukan.

2.1.11.4 Tahapan FRAP

1. Pre-FRAP meeting

a. Menjelaskan mengenai proses FRAP dan komponen

sistem yang akan dianalisis.

b. Menentukan ruang lingkup.

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

71 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

72 of 92 5/21/2014 11:47 AM

43

d. Menentukan anggota tim yang akan ikut serta dalam

proses FRAP.

e. Menentukan waktu, ruang, dan berbagai kebutuhan

lainnya yang dibutuhkan selama meeting berlangsung.

f. Persetujuan terhadap definisi.

2. FRAP session

a. Perkenalan anggota FRAP.

b. Overview pernyataan ruang lingkup dan persetujuan

definisi.

c. Proses brainstorming dilakukan dengan memberi

kesempatan kepada tiap anggota tim untuk menulis risiko

yang mungkin dari sistem yang didiskusikan pada

selembar kertas kecil. Setelah 3 sampai 5 menit, facilitator

akan mengumpulkan kertas tersebut dan proses tersebut

diulang sampai tidak ada risiko yang dapat teridentifikasi

lagi.

d. Kemudian facilitator akan menyortir dan mengumpulkan

risiko yang serupa serta menempelkan pada papan.

Sementara anggota tim lainnya diberi kesempatan untuk

break selama 10-15 menit.

e. Proses dilanjutkan dengan menentukan tingkat risiko yang

telah diidentifikasi berdasarkan kriteria dan juga definisi

yang telah disepakati pada sesi pre-FRAP meeting.

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

73 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

74 of 92 5/21/2014 11:47 AM

44

dapat seperti pada cara penentuan risiko atau dengan cara

memberikan daftar kontrol pengamanan yang biasa

digunakan dalam sistem yang sejenis dan meminta tim

untuk memilih kontrol pengamanan yang cocok serta

menentukan orang yang berhak atau wajib melakukan

kontrol tersebut.

3. Post-FRAP

a. Project leader dan facilitator akan melihat kontrol mana

saja yang sudah diterapkan pada risiko yang ada.

b. Project leader dan facilitator akan bertemu dengan

manajer bisnis untuk meninjau ulang dan mengidentifikasi

kontrol apa saja yang dapat digunakan untuk mengatasi

risiko-risiko yang masih terbuka.

c. Membuat action plan untuk risiko-risiko yang masih

terbuka dan risiko-risiko yang akan diimplementasikan

kontrolnya. Project leader, facilitator, dan manajer bisnis

menentukan kontrol apa saja yang paling efektif dan

menentukan pihak mana saja yang akan

mengimplementasikan kontrol tersebut beserta dengan

tanggal pelaksanaannya.

d. Membuat cross-reference sheet yang berisikan masing-

masing kontrol dan risiko-risiko apa saja yang dapat

berkurang sebagai akibat dari pelaksanaan kontrol

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

75 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

76 of 92 5/21/2014 11:47 AM

45

e. Setelah risiko tersebut telah dikontrol atau ternyata bisnis

manajer telah mengidentifikasikan bahwa risiko tersebut

dapat diterima maka final report akan dibuat.

2.2 Teori-teori Khusus

2.2.1 Definisi Ruang Server

Ruang server adalah suatu jenis ruang yang berisi instalasi

komputer server, baik tunggal maupun jaringan, atau tempat perangkat

utama komputer server diletakkan. (Rahardjo, Yuhana, & Shiddiqi, 2011:

1)

Server room adalah sebuah ruangan yang digunakan untuk

menyimpan server (aplikasi dan database), perangkat jaringan (router,

hub, dan lain-lain), dan perangkat lainnya yang terkait dengan

operasional sistem sehari-hari, seperti UPS, AC, dan lain-lain. (Alatas,

2011: 3)

Ruang server merupakan fasilitas yang digunakan untuk

menempatkan beberapa server atau sistem komputer dan sistem

penyimpanan data (storage) yang dikondisikan dengan pengaturan daya

dan udara, pencegahan bahaya kebakaran, dan biasanya dilengkapi pula

dengan sistem keamanan fisik. (Kementerian Perhubungan Republik

Indonesia, 2011: 5)

2.2.2 Fungsi Ruang Server

Ruang server berfungsi sebagai sistem pengelolaan data, mulai

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

77 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

78 of 92 5/21/2014 11:47 AM

46

keputusan (decision support system). (Kementerian Perhubungan

Republik Indonesia, 2011: 5)

2.2.3 Perancangan Ruang Server yang Ideal

Kriteria perancangan sebuah ruang server secara umum antara

lain adalah:

1. Availability

Ruang server diciptakan untuk mampu memberikan operasi yang

berkelanjutan dan terus-menerus bagi suatu perusahaan baik dalam

keadaan normal maupun dalam keadaan terjadinya suatu kerusakan

yang berarti atau tidak. Ruang server harus dibuat sebisa mungkin

mendekati zero-failure untuk seluruh komponennya.

2. Scalability dan flexibility

Ruang server harus mampu beradaptasi dengan pertumbuhan

kebutuhan yang cepat atau ketika adanya service baru yang harus

disediakan oleh ruang server tanpa melakukan perubahan yang cukup

berarti bagi ruang server secara keseluruhan.

3. Security

Ruang server menyimpan berbagai aset perusahaan yang berharga,

oleh karenanya sistem keamanan dibuat seketat mungkin, baik

pengamanan secara fisik maupun pengamanan non-fisik. Terdapat dua

jenis pengaturan, yakni:

a. Physical security control

1) Lokasi

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

79 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

80 of 92 5/21/2014 11:47 AM

47

Memenuhi syarat sipil bangunan, geologi, vulkanologi,

topografi, memiliki DRC (Disaster Recovery Center) > 40 km

dari ruang server utama.

2) Sarana penunjang

Memiliki pengatur udara (heating, ventilation, dan air

conditioner), UPS (uninterruptible power supply) dan genset,

sistem komunikasi untuk koordinasi. Access control (PIN /

finger scan), closed room, log book.

b. Environment control

Fire protection, leakage protection, raised floor, electrical fault

protection. (Kementerian Perhubungan Republik Indonesia, 2011:

5)

2.2.4 Standar Ruang Server

Standar ruang server adalah sebagai berikut.

1. Spesifikasi ruangan

Dinding, atap, dan pintu sebaiknya kedap suara terhadap ruangan

sekitar.

Pintu sebaiknya memiliki lebar 1 – 1,2 meter dan tinggi 2,4 meter.

Disarankan menggunakan lantai anti static untuk raised floor.

Ruangan tidak boleh ada jendela (untuk alasan keamanan, suara,

dan lingkungan sekitar).

Ruangan tidak boleh dilalui oleh jalur / pipa air.

2. Equipment

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

81 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

82 of 92 5/21/2014 11:47 AM

48

Rak komputer harus memiliki jarak yang cukup (tidak kurang dari

1,2 meter depan dan 90 cm belakang). Ruangan sebaiknya

memiliki jarak minimum 1,5 meter dari plafon.

Ruangan harus memiliki paling tidak 1 buah telepon.

3. Pencegahan kebakaran

Ruangan sebaiknya dilengkapi dengan pemadam api (pre-action

system sangat disarankan).

Bahaya kebakaran dapat berkurang apabila cabling dan cooling

system berada di tempat yang sama, yaitu di atas atau di bawah

lantai.

4. Pendingin

Pendingin ruangan melalui bawah lantai lebih disukai, walau

demikian pendingin dari atas masih dapat diterima.

Apabila melalui bawah lantai, ketinggian minimum 60 cm dan

raised floor harus didesain agar dapat mengakomodasi berat dari

server rack dan equipment yang ada atau yang akan ditempatkan.

5. Sistem mekanikal

a. Air conditioner (AC)

Alat pendingin ruangan dan kelembaban harus berdiri sendiri

(tidak menjadi satu dengan pendingin gedung) dengan perkiraan

temperatur dan kelembaban sekitar 20o

(+ 2o) C dan 45% (+

5%).

Jarak antara AC dengan rak atau peralatan lain minimum 1,2

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

83 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

84 of 92 5/21/2014 11:47 AM

49

b. Alat pengukur suhu dan kelembaban

Suhu dan kelembaban pada ruang server yaitu 18 o-20o C atau

sekitar 40%.

c. Rencana jangka panjang

Ruangan harus didesain untuk dapat mengeluarkan proses

kondensasi.

Redundan cooling system dapat dipertimbangkan dan dipasang

jika memungkinkan.

Kemungkinan pengembangan jangka panjang sebaiknya

dipertimbangkan dan didesain seiring dengan spesifikasi elektrik

dan mekanik.

Dalam fase desain dan operasional, administrator sebaiknya

menghitung “thermal buffer” dari ruangan, sehingga ketika

terjadi kegagalan cooling system sebagian atau seluruhnya,

ruangan masih dapat terakomodasi.

Administrator diharapkan dapat menggunakan automatic

software and hardware shutdown berdasarkan kondisi yang

terjadi di ruang server, misalnya temperatur, alarm kebakaran,

sensor air, dan sebagainya.

6. Sistem listrik

a. Kapasitas dan kualitas

Ruang server harus memiliki power panel tersendiri dan

terpisah antara peralatan komputer dan AC. Mechanical dan

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

85 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

86 of 92 5/21/2014 11:47 AM

50

Membentuk power supply yang berkualitas harus

dipertimbangkan untuk digunakan oleh transformer, UPS, dan

sistem pendingin lain.

Power distribution unit (PDU) layout sangat disarankan, dengan

power monitor dan UPS support berdasarkan rack basis.

Sistem listrik harus didesain dengan memberikan isolated

ground, dedicated neutral, dan grounding grid.

b. Emergency planning

Emergency / backup power harus tersedia dan tidak terikat

dengan gedung power system. Departemen harus menyiapkan

power supply cadangan (misalnya UPS atau genset), bila perlu.

Sistem listrik ruang server harus dengan mudah dilakukan

pemutusan untuk emergency shutdown.

7. Alarm dan security

a. Alarm system

Critical alarm yang berhubungan dengan fungsi AC dan

lingkungan ruang server secara fisik harus dimasukkan ke dalam

fasilitas gedung.

Departemen terkait juga harus memberikan monitoring dan

alarm terpisah apabila diperlukan, supaya dapat memberikan

pemberitahuan kejadian critical di dalam ruang server.

Ruang server harus memiliki sensor air yang terhubung dengan

alarm ke gedung dan departemen terkait.

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

87 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

88 of 92 5/21/2014 11:47 AM

51

Semua jalan masuk ke dalam ruang server harus dalam

keadaan aman, termonitor, dan menggunakan alarm apabila

diperlukan. (Inspire IT Solution & Consultant, 2011: 1)

2.2.5 Hak Akses Ruang Server

Ruang server merupakan ruang yang digunakan untuk

menempatkan sistem komputer dan komponen-komponen terkaitnya,

seperti sistem telekomunikasi dan penyimpanan data. Fasilitas ini

biasanya mencakup juga satu daya redundan atau cadangan, koneksi

komunikasi data redundan, pengontrol lingkungan (misalnya AC,

ventilasi), pencegah bahaya kebakaran, serta piranti keamanan fisik,

sehingga hak akses user pun menjadi terbatas, hanya user yang

berwenang dapat mengakses ruang server. User yang akan masuk ke

dalam ruang server diperkenankan untuk membuka alas kaki dikarenakan

ruangan tersebut tidak boleh kotor, dilarang membawa makanan, dan

dilarang merokok. (Kementerian Perhubungan Republik Indonesia, 2011:

11)

2.2.6 Kebijakan Keamanan Ruang Server

Keamanan fisik dalam ruang server tidak terlepas dari kebijakan

keamanan yang diterapkan di sebuah ruang server. Prosedur dan

kebijakan yang diterapkan harus dapat berhasil dengan efektif. Namun,

kebijakan dan prosedur yang diterapkan sangat terkait sumber daya

manusia yang akan melakukan kebijakan. Secara umum kebijakan

keamanan menyangkut pengaturan terhadap sistem, pengaturan hak akses

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

89 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

90 of 92 5/21/2014 11:47 AM

52

akses fisik dan lainnya. Memberikan pelatihan kepada staf tentang

pentingnya mematuhi dan menjalankan prosedur serta kebijakan yang

berlaku merupakan sebuah cara yang dapat dilakukan agar kebijakan

keamanan dapat mencapai tujuannya. (Isa, 2008: 55)

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

91 of 92 5/21/2014 11:47 AM

2012100190KABab2001 http://library.binus.ac.id/eColls/eThesisdoc/Bab2HTML/2012100190K...

92 of 92 5/21/2014 11:47 AM