Modul Jaringan2012 Fix

-

Upload

wilan-schizophrenia -

Category

Documents

-

view

31 -

download

1

description

Transcript of Modul Jaringan2012 Fix

-

MODUL PRAKTIKUM

JARINGAN KOMPUTER

Disusun Oleh :

Asisten Laboratorium Simulasi dan Komputasi

LABORATORIUM SIMULASI DAN KOMPUTASI

JURUSAN TEKNIK FISIKA

FAKULTAS TEKNOLOGI INDUSTRI

INSTITUUT TEKNOLOGI SEPULUH NOPEMBER

SURABAYA

2011

Laboratorium Simulasi dan Komputasi

Jurusan Teknik Fisika FTI ITS E205 inc.

-

MODUL

JARINGAN KOMPUTER

1.1 Jaringan Komputer

Jaringan Komputer adalah sebuah, beberapa / kumpulan komputer, printer dan

peralatan lainnya yang terhubung dalam satu kesatuan. Informasi dan data bergerak melalui

kabel-kabel atau tanpa kabel sehingga memungkinkan pengguna jaringan komputer dapat

saling bertukar dokumen dan data, mencetak pada printer yang sama dan bersama-sama

Menggunakan hardware/software yang terhubung dengan jaringan sehingga akan

menimbulkan suatu efisiensi, sentralisasi dan optimasi kerja.. Setiap komputer, printer atau

periferal yang terhubung dengan jaringan disebut node. Sebuah jaringan komputer dapat

memiliki dua, puluhan, ribuan atau bahkan jutaan node.

1.2 Manfaat Jaringan Komputer

a) Resource Sharing, dapat menggunakan sumber daya yang ada secara bersama-sama

contohnya berbagi pemakaian printer, CPU, memori, hard disk.

b) Reliabilitas tinggi, dengan jaringan komputer kita akan mendapatkan reliabilitas yang

tinggi dengan memiliki sumber-sumber alternatif persediaan. Misalnya, semua file

dapat disimpan atau dicopy kedua, tiga atau lebih komputer yang terkoneksi

kejaringan. Sehingga bila salah satu mesin rusak, maka salinan di mesin yang lain

bisa digunakan.

c) Menghemat uang. Komputer berukutan kecil mempunyai rasio harga / kinerja yang

lebih baik dibandingkan dengan komputer yang besar. Komputer besar seperti

mainframe memiliki kecapatan kira-kira sepuluh kali lipat kecepatan komputer

kecil/pribadi. Akan tetap, harga mainframe seribu kali lebih mahal dari komputer

pribadi. Ketidakseimbangan rasio harga/kinerja dan kecepatan inilah membuat para

perancang sistem untuk membangun sistem yang terdiri dari komputer-komputer

pribadi.

d) Sebagai Sistem penyimpanan data terpusat ataupun terdistribusi yang memungkinkan

banyak pengguna mengaskses data dari berbagai lokasi yang berbeda serta membatasi

akses ke data sewaktu sedang diproses

e) Akses informasi: web browsing

1.3 Jenis-Jenis Jaringan Komputer

1.3.1 Berdasarkan Jangkauan Area :

a) Local Area Network (LAN)

Local Area Network (LAN) / Jaringan Area Lokal. Sebuah LAN adalah jaringan yang

dibatasi oleh area yang relatif kecil, umumnya dibatasi oleh area lingkungan

seperti sebuah perkantoran di sebuah gedung, atau sebuah sekolah, dan biasanya tidak

jauh dari sekitar 1 km persegi.

Laboratorium Simulasi dan Komputasi

Jurusan Teknik Fisika FTI ITS E205 inc.

-

b) Metropolitan Area Network (MAN)

Metropolitan Area Network (MAN) / Jaringan area Metropolitan. Sebuah MAN biasanya

meliputi area yang lebih besar dari LAN, misalnya antar wilayah dalam satu propinsi.

Dalam hal ini jaringan menghubungkan beberapa buah jaringan-jaringan kecil ke

dalam lingkungan area yang lebih besar.

c) Wide Area Network (WAN)

Wide Area Network (WAN) / Jaringan area Skala Besar. WAN adalah jaringan yang

lingkupnya biasanya sudah menggunakan sarana Satelit ataupun kabel bawah laut

sebagai contoh keseluruhan jaringan bank yang ada di Indonesia ataupun yang ada di

Negara-negara lain menggunakan sarana WAN. Biasanya WAN agak rumit dan

sangat kompleks, menggunakan banyak sarana untuk menghubungkan antara LAN dan

WAN ke dalam Komunikasi Global seperti Internet.

1.3.2 Berdasarkan Cara Pemrosesan Data dan Pengaksesannya :

a) Client - Server.

Dimana sebuah server atau lebih yang dihubungkan dengan beberapa client. Server

bertugas menyediakan layanan, bermacam-macam jenis layanan yang dapat diberikan

oleh server, misalnya adalah pengaksesan berkas, peripheral,database, dan lain

sebagainya. Sedangkan client adalah sebuah terminal yang menggunakan layanan

tersebut.

b) Peer to Peer.

Dimana terdapat beberapa terminal komputer yang dihubungkan dengan media kabel.

Secara prinsip, hubungan peer to peer ini adalah bahwa setiap komputer dapat berfungsi

serbagai server (penyedia layanan) dan client, keduanya dapat difungsikan dalam suatu

waktu yang bersamaan.

1.3.3 Berdasarkan Media Transmisi Data

a) Jaringan Berkabel (Wired Network)

Pada jaringan ini, untuk menghubungkan satu komputer dengan komputer lain

diperlukan penghubung berupa kabel jaringan. Kabel jaringan berfungsi dalam mengirim

informasi dalam bentuk sinyal listrik antar komputer jaringan

b) Jaringan Nirkabel (Wireless Network)

Merupakan jaringan dengan medium berupa gelombang elektromagnetik. Pada jaringan

ini tidak diperlukan kabel untuk menghubungkan antar komputer karena menggunakan

gelombang elektromagnetik yang akan mengirimkan sinyal informasi antar komputer

jaringan.

1.4 Topologi Jaringan Komputer

Topologi adalah suatu cara menghubungkan komputer yang satu dengan komputer lainnya

sehingga membentuk jaringan. Masing-masing topologi ini mempunyai ciri khas, dengan

kelebihan dan kekurangannya sendiri.

Laboratorium Simulasi dan Komputasi

Jurusan Teknik Fisika FTI ITS E205 inc.

-

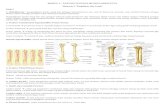

1.5 Jenis-Jenis Topologi

1. Topologi Bus

Pada topologi ini semua sentral dihubungkan secara langsung pada medium

transmisi dengan konfigurasi yang disebut bus. Transmisi sinyal dari suatu sentral tidak

dialirkan secara bersamaan dalam dua arah. Topologi jaringan bus tidak umum

digunakan untuk interkoneksi antar sentral, tetapi biasanya digunakan pada sistem

jaringan komputer.

Gambar 1. Topologi Bus

Keuntungan Kerugian

Hemat kabel Deteksi dan isolasi kesalahan sangat kecil

Layout kabel sederhana Kepadatan lalu lintas

Mudah dikembangkan Bila salah satu client rusak, maka jaringan

tidak bisa berfungsi.

Diperlukan repeater untuk jarak jauh

2. Topologi Token Ring

Topologi token-ring (sering disebut ring saja) adalah cara menghubungkan komputer

sehingga berbentuk ring (lingkaran). Setiap simpul mempunyai tingkatan yang sama.

Jaringan akan disebut sebagai loop, data dikirimkan ke setiap simpul dan setiap

informasi yang diterima simpul diperiksa alamatnya apakah data itu untuknya atau

bukan. Untuk membentuk jaringan cincin, setiap sentral harus dihubungkan seri satu

dengan yang lain dan hubungan ini akan membentuk loop tertutup. Dalam sistem ini

setiap sentral harus dirancang agar dapat berinteraksi. Dengan sentral yang

berdekatan maupun berjauhan. Dengan demikian kemampuan melakukan switching

ke berbagai arah sentral.

Gambar 2. Topologi Ring

Laboratorium Simulasi dan Komputasi

Jurusan Teknik Fisika FTI ITS E205 inc.

-

Keuntungan

Hemat kabel

Tingkat kerumitan jaringan rendah (sederhana)

Kerugian

Peka kesalahan

Pengembangan jaringan lebih kaku

3. Topologi Star

Dalam topologi star ini, salah satu sentral dibuat sebagai sentral pusat, semua link harus

melewati pusat yang menyalurkan data tersebut kesemua simpul atau client yang

dipilihnya. Simpul pusat dinamakan stasium primer atau server dan lainnya dinamakan

stasiun sekunder atau client server. Setelah hubungan jaringan dimulai oleh server maka

setiap client server sewaktu-waktu dapat menggunakan hubungan jaringan tersebut tanpa

menunggu perintah dari server.

Gambar 3. Topologi Star

Keuntungan Kerugian

Paling fleksibel Boros kabel

Pemasangan/perubahan stasiun Perlu penanganan khusus

sangat mudah dan tidak Kontrol terpusat (HUB) jadi elemen

mengganggu bagian jaringan lain kritis

Kontrol terpusat

Kemudahan deteksi dan isolasi

kesalahan/kerusakan

4. Topologi Mesh

Topologi jaringan ini menerapkan hubungan antar

sentral secara penuh. Jumlah saluran harus disediakan

untuk membentuk jaringan mesh adalah jumlah sentral

dikurangi 1 (n-1, n = jumlah sentral). Tingkat

kerumitan jaringan sebanding dengan meningkatnya

jumlah sentral yang terpasang. Dengan demikian

disamping kurang ekonomis juga relatif mahal dalam

pengoperasiannya. Gambar 4. Topologi Mesh

Laboratorium Simulasi dan Komputasi

Jurusan Teknik Fisika FTI ITS E205 inc.

-

5. Topologi Tree

Topologi jaringan ini disebut juga sebagai topologi jaringan bertingkat. Topologi

ini biasanya digunakan untuk interkoneksi antar sentral dengan hirarki yang berbeda.

Untuk hirarki yang lebih rendah digambarkan pada lokasi yang rendah dan semakin

keatas mempunyai hirarki semakin tinggi. Topologi jaringan jenis ini cocok

digunakan pada sistem jaringan komputer . Topologi ini merupakan gabungan atau

kombinasi dari ketiga topologi yang ada.

Gambar 5. Topologi Tree

Nampak pada diagram di atas, backbone memanfaatkan linear bus topology, sedangkan

untuk menghubungkan client atau node memanfaatkan star topology.

Yang paling banyak digunakan dalam jaringan komputer adalah jaringan bertipe bus dan

pohon (tree), hal ini karena alasan kerumitan, kemudahan instalasi dan pemeliharaan

serta harga yang harus dibayar. Tapi hanya jaringan bertipe pohon (tree) saja yang diakui

kehandalannya karena putusnya salah satu kabel pada client, tidak akan mempengaruhi

hubungan client yang lain.

1.6 Protokol

Protokol adalah aturan-aturan main yang mengatur komunikasi diantara beberapa

komputer di dalam sebuah jaringan, aturan itu termasuk di dalamnya petunjuk yang berlaku

bagi cara-cara atau metode mengakses sebuah jaringan, topologi fisik, tipe-tipe kabel dan

kecepatan transfer data.

Protokol-Protokol yang dikenal adalah sebagai berikut :

1. Ethernet

2. Local Talk

3. Token Ring

4. FDDI

5. ATM

Laboratorium Simulasi dan Komputasi

Jurusan Teknik Fisika FTI ITS E205 inc.

-

1. Ethernet

Protocol Ethernet sejauh ini adalah yang paling banyak digunakan, Ethernet

menggunakan metode akses yang disebut CSMA/CD (Carrier Sense Multiple

Access/Collision Detection). Sistem ini menjelaskan bahwa setiap komputer memperhatikan

ke dalam kabel dari network sebelum mengirimkan sesuatu ke dalamnya. Jika dalam

jaringan tidak ada aktifitas atau bersih komputer akan mentransmisikan data, jika ada

transmisi lain di dalam kabel, komputer akan menunggu dan akan mencoba kembali

transmisi jika jaringan telah bersih. Kadang kala dua buah komputer melakukan transmisi

pada saat yang sama, ketika hal ini terjadi, masing-masing komputer akan mundur dan akan

menunggu kesempatan secara acak untuk mentransmisikan data kembali. metode ini dikenal

dengan koalisi, dan tidak akan berpengaruh pada kecepatan transmisi dari

network.

Protokol Ethernet dapat digunakan untuk pada model jaringan garis lurus,

bintang atau pohon. Data dapat ditransmisikan melewati kabel twisted pair, koaksial,

ataupun kabel fiber optic pada kecepatan 10 Mbps.

2. LocalTalk

LocalTalk adalah sebuh protokol network yang di kembangkan oleh Apple Computer,

Inc. untuk mesin-mesin komputer Macintosh . Metode yang digunakan oleh LocalTalk adalah

CSMA/CA (Carrier Sense Multiple Access with Collision Avoidance). Hampir sama

dengan CSMA/CD.. Adapter LocalTalk dan cable twisted pair khusus dapat digunakan

untuk menghubungkan beberapa komputer melewati port serial. Sistem Operasi Macintosh

memungkinkan koneksi secara jaringan peer-to-peer tanpa membutuhkan tambahan aplikasi

khusus Protokol LocalTalk dapat digunakan untuk model jaringan garis lurus, bintang

ataupun model pohon dengan menggunakan kabel twisted pair . Kekurangan yang

paling mencolok yaitu kecepatan transmisinya. Kecepatan transmisinya hanya 230

Kbps.

3. Token Ring

Protokol Token di kembangkan oleh IBM pada pertengahan tahun 1980. Metode

Aksesnya melalui lewatnya sebuah token dalam sebuah lingkaran seperti Cincin . Dalam

lingkaran token, komputer-komputer dihubungkan satu dengan yang lainnya seperti sebuah

cincin. Sebuah Sinyal token bergerak berputar dalam sebuah lingkaran (cincin) dalam

sebuah jaringan dan bergerak dari sebuah komputer-menuju ke komputer berikutnya,

Laboratorium Simulasi dan Komputasi

Jurusan Teknik Fisika FTI ITS E205 inc.

-

jika pada persinggahan di salah satu komputer ternyata ada data yang ingin ditransmisikan,

token akan mengangkutnya ke tempat dimana data itu ingin ditujukan, token bergerak

terus untuk saling mengkoneksikan diantara masing-masing komputer.

Protokol Token Ring membutuhkan model jaringan Bintang dengan

menggunakan kabel twisted pair atau kabel fiber optic . Dan dapat melakukan

kecepatan transmisi 4 Mbps atau 16 Mbps. Sejalan dengan perkembangan Ethernet,

penggunaan Token Ring makin berkurang sampai sekarang.

4. FDDI

Fiber Distributed Data Interface (FDDI) adalah sebuah Protokol jaringan yang

menghubungkan antara dua atau lebih jaringan bahkan pada jarak yang jauh. Metode

aksesnyayang digunakan oleh FDDI adalah model token. FDDI menggunakan dua

buah topologi ring secara fisik. Proses transmisi baiasanya menggunakan satu buah

ring, namun jika ada masalah ditemukan akan secara otomatis menggunakan ring yang

kedua.

Sebuah keuntungan dari FDDI adalah kecepatan dengan menggunakan fiber optic cable pada

kecepatan 100 Mbps.

5. ATM

ATM adalah singkatan dari Asynchronous Transfer Mode (ATM) yaitu sebuah

protokol jaringan yang mentransmisikan pada kecepatan 155 Mbps atau lebih . ATM

mentarnsmisikan data kedalam satu paket dimana pada protokol yang lain mentransfer pada

besar-kecilnya paket. ATM mendukung variasi media seperti video, CD-audio, dan

gambar. ATM bekerja pada model topologi Bintang dengan menggunakan Kabel fiber optic

ataupun kabel twisted pair . ATM pada umumnya digunakan untuk menghubungkan dua atau

lebih LAN . dia juga banyak dipakai oleh Internet Service Providers (ISP) untuk

meningkatkan kecepatan akses Internet untuk klien mereka.

Laboratorium Simulasi dan Komputasi

Jurusan Teknik Fisika FTI ITS E205 inc.

-

Kesimpulan untuk Protokol :

1.7 Hardware Jaringan

Perangkat keras yang dibutuhkan untuk membangun sebuah jaringan komputer yaitu :

Komputer, Card Network, Hub, dan segala sesuatu yang berhubungan dengan koneksi

jaringan seperti: Printer, CDROM, Scanner, Bridges, Router dan lainnya yang dibutuhkan

untuk process transformasi data didalam jaringan.

1. File Servers 5. Repeaters

2. Workstations 6. Bridges

3. Network Interface Cards 7. Route

4. Concentrators/Hubs

1. File Servers

Sebuah file server merupakan jantungnya kebayakan jaringan karena merupakan

komputer yang sangat cepat, mempunyai memori yang besar, harddisk yang memiliki

kapasitas besar, dengan kartu jaringan yang cepat, sistem operasi jaringan tersimpan

disini, juga termasuk didalamnya beberapa aplikasi dan data yang dibutuhkan untuk

jaringan. Sebuah file server bertugas mengontrol komunikasi dan informasi diantara node /

komponen dalam suatu jaringan

Ada dua buah jenis server, yaitu :

Server dedicated, server yang tidak memiliki fungsi lain. Ia tidak bisa digunakan

sebagai workstation. Untuk melihat jenis dari server tersebut dapat diketahui melalui

sistem operasi jaringan yang dijalankannya, misalnya Novell Netware.

Server Non-Dedicated, server yang juga bisa berfungsi sebagai workstation.

Contohnya : Microsoft Windows NT Server, Mocrosoft Windows NT Workstation,

Microsoft Windows 95/98, Unix, Linux, Mac OS/2.

Laboratorium Simulasi dan Komputasi

Jurusan Teknik Fisika FTI ITS E205 inc.

-

Dari fungsinya, server dapat digunakan :

Menyimpan file-file yang digunakan bersama-sama pada hard disk-nya

Mengatur komunikasi (seperti pesan e-mail) antar workstation

Mengkoordinasikan pencetakan kepada printer yang dipakai bersama-sama

Server juga dapat menyimpan CD-ROM yang dapat dipakai oleh para pemakai

network

Bisa menyimpan tape drive atau drive lain yang digunakan untuk menyimpan hard

disk server atau hard disk pada workstation

Dengan perangkat lunak dan keras tambahan, server bisa mengarahkan e-mail dari

dan ke internet. Server juga bisa mengirimkan fax ke luar jaringan ke mesin-mesin fax

yang ada di luar. Kenyataannya server hampir dapat melakukan semua pekerjaan yang

mencakup pengiriman data.

2. Workstations

Keseluruhan komputer yang terhubung ke file server dalam jaringan disebut

sebagai workstation. Sebuah workstation minimal mempunyai ; Kartu jaringan, Aplikasi

jaringan (sofware jaringan), kabel untuk menghubungkan ke jaringan, biasanya sebuah

workstation tidak begitu membutuhkan Floppy karena data yang ingin di simpan bisa dan

dapat diletakkan di file server. Hampir semua jenis komputer dapat digunakan sebagai

komputer workstation.

3. Network Interface Cards (NIC) atau Kartu Jaringan

Kartu Jaringan (NIC) merupakan perangkat yang menyediakan media untuk

menghubungkan antara komputer, kebanyakan kartu jaringan adalah kartu internal, yaitu

kartu jaringan yang di pasang pada slot ekspansi di dalam komputer. Beberapa komputer

seperti komputer MAC, menggunakan sebuah kotak khusus yang ditancapkan ke port

serial atau SCSI port komputernya. Pada komputer notebook ada slot untuk kartu jaringan

yang biasa disebut PCMCIA slot. Kartu jaringan yang banyak terpakai saat ini adalah

: kartu jaringan Ethernet, LocalTalk konektor, dan kartu jaringan Token Ring. Yang

saat ini populer digunakan adalah Ethernet, lalu diikuti oleh Token Ring, dan LocalTalk, .

Berdasarkan tipe slot pada motherboard dibedakan menjadi dua jenis:

Laboratorium Simulasi dan Komputasi

Jurusan Teknik Fisika FTI ITS E205 inc.

-

Tipe slot ISA (slot warna hitam/coklat, lebih panjang)

Tipe slot PCI (slot warna putih, lebih pendek)

4. Ethernet Card / Kartu Jaringan Ethernet

Kartu jaringan Ethernet biasanya dibeli terpisah dengan komputer, kecuali seperti

komputer Macintosh yang sudah mengikutkan kartu jaringan ethernet didalamnya. kartu

Jaringan ethernet umumnya telah menyediakan port koneksi untuk kabel Koaksial

ataupun kabel twisted pair, jika didesain untuk kabel koaksial konenektorya adalah

BNC, dan apabila didesain untuk kabel twisted pair maka akan punya konektor RJ-45.

Beberapa kartu jaringan ethernet kadang juga punya konektor AUI. Semua itu di

koneksikan dengan koaksial, twisted pair,ataupun dengan kabel fiber optik.

5. LocalTalk Connectors/Konektor LocalTalk

LocalTalk adalah kartu jaringan buat komputer macintosh, ini menggunakan

sebuah kotak adapter khusus dan kabel yang terpasang ke Port untuk printer.

Kekurangan dari LocalTalk dibandingkan Ethernet adalah kecepatan laju transfer

datanya, LocalTalk hanya dapat beroperasi pada kecepatan 230 Kbps atau setara dengan 0.23

Mps

6. Token Ring Cards

Kartu jaringan Token Ring terlihat hampir sama dengan Kartu jaringan Ethernet. Satu

perbedaannya adalah tipe konektor di belakang KArtu jaringannya, Token Ring umumnya

mempunyai tipe konektor 9 Pin DIN yang menyambung Kartu jaringan ke Kabel Network.

7. Hub / Konsentrator

Sebuah Konsentrator / Hub adalah sebuah perangkat yang menyatukan kabel-kabel

network dari tiap-tiap workstation, server atau perangkat lain. Dalam topologi Bintang,

kabel twisted pair datang dari sebuah workstation masuk kedalam hub. Hub mempunyai

banyak slot concentrator yang mana dapat dipasang menurut

nomor port dari card yang dituju.

Laboratorium Simulasi dan Komputasi

Jurusan Teknik Fisika FTI ITS E205 inc.

-

Ciri-ciri yang dimiliki Konsentrator adalah :

Biasanya terdiri dari 8, 12, atau 24 port RJ-45

Digunakan pada topologi Bintang/Star

Biasanya di jual dengan aplikasi khusus yaitu aplikasi yang mengatur manjemen port

tersebut.

Biasanya disebut hub

Biasanya di pasang pada rak khusus, yang didalamnya ada Bridges, router

8. Repeaters

Contoh yang paling mudah adalah pada sebuah LAN menggunakan topologi

Bintang dengan menggunakan kabel unshielded twisted pair. Dimana diketahui panjang

maksimal untuk sebuah kabel unshileded twisted pair adalah 100 meter, maka untuk

menguatkan sinyal dari kabel tersebut dipasanglah sebuah repeater pada jaringan tersebut.

Repeater bekerja pada layer fisik jaringan, menguatkan sinyal dan mengirimkan dari satu

repeater ke repeater lain. Repeater tidak merubah informasi yang ditransmisikan dan repeater

tidak dapat memfilter informasi. Repeater hanya berfungsi membantu menguatkan sinyal

yang melemah akibat jarak, sehingga sinyal dapat ditransmisikan ke jarak yang lebih jauh.

9. Bridges / Jembatan

Adalah sebuah perangkat yang membagi satu buah jaringan kedalam dua buah

jaringan, ini digunakan untuk mendapatkan jaringan yang efisien, dimana kadang

pertumbuhan network sangat cepat makanya di perlukan jembatan untuk itu. Kebanyakan

Bridges dapat mengetahui masing-masing alamat dari tiap-tiap segmen komputer pada

jaringan sebelahnya dan juga pada jaringan yang lain di sebelahnya pula. Diibaratkan bahwa

Bridges ini seperti polisi lalu lintas yang mengatur di persimpangan jalan pada saat

jam-jam sibuk. Dia mengatur agar informasi di antara kedua sisi network tetap jalan

dengan baik dan teratur. Bridges juga dapat di gunakan untuk mengkoneksi diantara

network yang menggunakan tipe kabel yang berbeda ataupun topologi yang berbeda pula.

10. Routers

Sebuah Router mengartikan informaari dari satu jaringan ke jaringan yang lain, dia

hampir sama dengan Bridge namun agak pintar sedikit, router akan mencari jalur yang

terbaik untuk mengirimkan sebuah pesan yang berdasakan atas alamat tujuan dan alamat asal.

Sementara Bridges dapat mengetahui alamat masing-masing komputer di masing-masing

sisi jaringan, router mengetahui alamat komputer, bridges dan router lainnya. router

Laboratorium Simulasi dan Komputasi

Jurusan Teknik Fisika FTI ITS E205 inc.

-

dapat mengetahui keseluruhan jaringan melihat sisi mana yang paling sibuk dan dia bisa

menarik data dari sisi yang sibuk tersebut sampai sisi tersebut bersih.

Ini berarti Router itu :

Mengatur jalur sinyal secara effisien

Mengatur Pesan diantara dua buah protocol

Mengatur Pesan diantara topologi jaringan linear Bus dan Bintang(star)

Mengatur Pesan diantara melewati Kabel Fiber optic, kabel koaaksialm atau kabel

twisted pair

11. Uninterrutible Power Supply (UPS)

Sudah jelas UPS tidak hanya digunakan oleh network. Anda bisa juga menggunakannya

pada setiap alat yang membutuhkan aliran listrik alternatif. UPS adalah alat yang sangat

penting bagi perusahaan yang menggunakan komputer untuk produktifitasnya dan tidak

ingin kehilangan data atau waktu kerja pegawai. Pada setiap keadaan yang bisa

dibayangkan, melalui UPS adalah investasi yang menguntungkan untuk setiap

workstation, hub, dan server pada network.

1.8 IP Address

IP adress adalah alamat sebuah host atau komputer contohnya seperti 192.168.17.88 atau

10.10.1.42. Agar IP adress pada komputer tidak simpang siur maka IP address dibagi

beberapa kelas, yaitu :

Tiap-tiap IP adress hanya bisa berhubungan jika mereka berada di satu class. Komputer yang

punya IP kelas A tidak bisa berhubungan dengan komputer yang mempunyai kelas B. Begitu

juga sebaliknya. Jika komputer A mempunyai IP address 192.168.17.3, komputer B juga

mempunyai IP address 192.168.19.3 dan Komputer C mempunyai 192.168.17.20. maka

komputer mana yang dapat berhubungan? Ya bener komputer A dan Komputer C. kenapa?

Karena mereka mempunyai network ID yang sama tetapi Host ID nya beda. Sedangkan

Laboratorium Simulasi dan Komputasi

Jurusan Teknik Fisika FTI ITS E205 inc.

-

Komputer B mempunyai Network ID dan Host ID berbeda. Lalu apa yang dimaksud Host

ID dan Network ID? Misalnya kita ambil contoh ip address 192.168.17.3 maka keterangan

dari tiap-tiap angka adalah sebagai berikut :

Seperti pada tabel di atas IP 192.168.17.3 adalah class C, maka w.x.y adalah network ID dan

z adalah host ID. Agar komputer satu dan lainnya dapat berhubungan maka harus

mempunyai Network ID yang sama dan Host ID yang berbeda.

1.8.1 Penamaan alamat IP

IP Address digunakan untuk mengidentifikasi interface jaringan pada host dari suatu mesin.

IP Address adalah sekelompok bilangan biner 32 bit yang di bagi menjadi 4 bagian yang

masing-masing bagian itu terdiri dari 8 bit (sering disebut IPV4). Untuk memudahkan kita

dalam membaca dan mengingat suatu alamat IP, maka umumnya penamaan yang digunakan

adalah berdasarkan bilangan desimal.

Misal :

11000000.10101000.00001010.00000001

192 . 168 . 10 . 1

1.8.2 Pembagian kelas IP

Alamat IP dibagi menjadi kelas-kelas yang masing-masing mempunyai kapasitas jumlah IP

yang berbeda-beda. Tabel 1.1 ditampilkan kelas-kelas pengalamatan IP. Pada tabel tersebut x

adalah NetID dan y adalah HostID

Pada penulisan IP address terbagi atas 4 angka, yang masing-masing mempunyai nilai

maksimum 255

( maksimum dari 8 bit )

IP Address : 255 . 255 . 255 . 255

IP Address dirancang dalam beberapa CLASS yang didefinisikan sebagai berikut :

Class A :

Network id Host Id ( 24 bit )

0xxx xxxx xxxx xxxx xxxx xxxx xxxx xxxx

Class B :

Network Id Host Id ( 16 bit )

10xx xxxx xxxx xxxx xxxx xxxx xxxx xxxx

Class C :

Network Id Host Id ( 8 bit )

110x xxxx xxxx xxxx xxxx xxxx xxxx xxxx

Laboratorium Simulasi dan Komputasi

Jurusan Teknik Fisika FTI ITS E205 inc.

-

untuk lebih jelasnya, maka dibawah ini akan disajikan class dalam bentuk tabel

Dengan demikian untuk menentukan class A, B, atau C, cukup dilihat dari angka 8 bit

pertama.

1.9 Subnetting

Di tiap perusahaan yang mempunyai jaringan pasti memiliki komputer lebih dari satu

mungkin 100 atau 200 komputer. Agar Komputer tersebut dapat berhubungan dengan lancar

maka harus kita harus menggunakan subnetting. Subnetting adalah pembagian suatu

kelompok alamat IP menjadi bagian-bagian yang lebih kecil lagi.

Fungsi subnetting itu sendiri adalah :

Mengurangi lalu-lintas jaringan, sehingga data yang lewat di perusahaan tidak akan

bertabrakan (collision) atau macet.

Teroptimasinya unjuk kerja jaringan

Pengelolaan yang disederhanakan

Membantu pengembangan jaringan ke arah jarak geografis yang menjauh, contoh

WAN yang menggunakan jaringan antar kota yang berbeda.

Tujuan dalam melakukan subnetting ini adalah :

Membagi suatu kelas jaringan menjadi bagian-bagian yang lebih kecil.

Menempatkan suatu host, apakah berada dalam satu jaringan atau tidak.

Keteraturan

Kelas A subnet : 11111111.0000000.00000000.00000000 (255.0.0.0)

Kelas B subnet : 11111111.11111111.00000000.00000000 (255.255.0.0)

Kelas C subnet : 11111111.11111111.11111111.00000000 (255.255.255.0)

2.0 Kabel UTP

2.0.1 Kode Warna

Kabel data ethernet terdiri dari 4 pasang kawat. Masing-masing mempunyai warna tertentu

(solid) dengan pasangannya berwarnah putih bergaris-garis warna tertentu(solid), dipilin

menjadi satu. Untuk performansi Ethernet yang baik, jangan membuka pilinan terlalu

panjang (kira-kira inch).

2.0.2 Kode warna pada pasangan kabel

Pair 1 : putih-biru/biru (white-blue/blue)

Pair 2 : putih-orange/orange (white-orange/orange)

Pair 3 : putih-hijau/hijau (white-green/green)

Pair 4 : putih-coklat/coklat (white-brown/brown)

Laboratorium Simulasi dan Komputasi

Jurusan Teknik Fisika FTI ITS E205 inc.

-

Berikut konfigurasi kabel menggunakan RJ-45 :

Terdapat dua standard untuk kabel ethernet ini, yaitu T-568A dan T-568B. Gambar di atas

memperlihatkan kedua standard tersebut. Standard T-568B, pasangan orange dan hijau

diletakkan pada pin 1, 2 dan 3, 6. Standard T-568A membalikkan koneksi orange dan

hijau, sehingga pasangan biru dan orange menjadi 4 pin yang berada di tengah, yang

mebuat koneksi seperti ini lebih cocok untuk koneksi telco voice.

T-568A telah dijadikan sebagai standard instalasi, sedangkan T-568B hanya sebagai

alternative saja.

2.0.3 Nomor Pin

T-568A

Pin Color Pair Description

1 White/green 3 Recvdata +

2 Green 3 Recvdata -

3 White/orange 2 Txdata +

4 Blue 1 Unused

5 White/blue 1 Unused

6 Orange 2 Txdata -

7 White/brown 4 Unused

8 Brown 4 Unused

T-568B

Pin Color Pair Descrtipion

1 White/orange 2 Txdata +

2 Orange 2 Txdata -

3 White/green 3 Recvdata +

4 Blue 1 Unused

5 White/blue 1 Unused

6 Green 3 Recvdata -

7 White/brown 4 Unused

8 Brown 4 Unused

Laboratorium Simulasi dan Komputasi

Jurusan Teknik Fisika FTI ITS E205 inc.

-

2.0.4 Cross Cable (Kabel Silang) Ethernet

Kabel Ethernet/LAN mempunyai 8 buah kawat (4 pair). Untuk kebutuhan koneksi yang

menggunakan Kabel Silang, Ethernet membutuhkan 2 pasang kawat, satu pasang berfungsi

sebagai transmit dan satu pasang lagi berfungsi sebagai receive.

Berikut konfigurasi Kabel Silang menggunakan konektor RJ-45:

Konfigurasi Pin:

Pin 1 Pin 3

Pin 2 Pin 6

Koneksi seperti ini digunakan untuk menghubungkan :

1. Hub ke Hub.

2. Switch ke switch

3. Komputer ke komputer

4. Port Ethernet Router ke port Ethernte Router

5. Komputer ke Router

6.Komputer ke Modem IP (output modem berupa card Ethernet)

Koneksi yang menggunakan Kabel Cross

Catatan :

Koneksi antar Hub atau Switch dapat menggunakan

kabel straight dengan memasang pada port uplink.

Pada beberapa tipe Hub, terdapat tombol kecil yang

dapat berfungsi menjadikan port sebagai UPLINK.

Laboratorium Simulasi dan Komputasi

Jurusan Teknik Fisika FTI ITS E205 inc.

-

2.0.5 Kabel Straight-Through

Konfigurasi kabel "straight-through" untuk Ethernet adalah, pin 1 pada konektor terhubung

dengan pin 1 pada ujung konektor lawan, begitu seterusnya untuk pin 2 sampai 8.

Koneksi kabel Straight-through digunakan untuk menghubungkan :

1. Antara Komputer ke Hub

2. Antara Komputer ke Switch

Koneksi yang menggunakan Kabel Straight-Through

2.1 Trouble Shooting Jaringan LAN

Terkadang ketika tersambung dengan jaringan LAN, kita kerap kali menemukan masalah-

masalah, untuk itu diperlukan ilmu yang mempelajari tentang trouble shooting jaringan. Di

sini akan dijabarkan beberapa trouble shooting dan penanganannya :

1. Antar komputer 1 dan lainnya tidak bisa berkomunikasi :

a. Cek apakah pembagian IP pada class yang sama

b. Cek apakah komputer dalam 1 workgroup yang sama

c. Restart Komputer

2. Komputer sudah diset dengan ip calss yang benar dan dalam 1 workgroup tetapi tidak

dapat berkomunikasi

a. Cek apakah LAN card rusak, yaitu dengan menjalankan perintah ping 127.0.0.1

atau ping localhost.

b. Cek Apakah Kabel LAN sudah benar pembuatannya, untuk Komputer yang

melewati Hub tidak perlu Crossing pada Kabelnya, tetapi untuk komputer yang tidak

melewati Hub harus memakai metode crossing 1-3, 2-6.

2.2 Jaringan WLAN

Wireless Local Area Network sebenarnya hampir sama dengan jaringan LAN, akan

tetapi setiap node pada WLAN menggunakan wireless device untuk berhubungan dengan

jaringan. node pada WLAN menggunakan channel frekuensi y ang sama dan SSID yang

menunjukkan identitas dari wireless device.

Komunikasi Ad-Hoc adalah komunikasi secara langsung antara masing-masing

komputer dengan menggunakan piranti wireless. Penggunaan kedua mode ini tergantung dari

kebutuhan untuk berbagi data atau kebutuhan yang lain dengan jaringan berkabel.

Laboratorium Simulasi dan Komputasi

Jurusan Teknik Fisika FTI ITS E205 inc.

-

2.3 Ad-Hoc

Ad-Hoc merupakan mode jaringan WLAN yang sangat sederhana, karena pada ad-hoc

ini tidak memerlukan access point untuk host dapat saling berinteraksi. Setiap host cukup

memiliki transmitter dan reciever wireless untuk berkomunikasi secara langsung satu sama

lain seperti tampak pada gambar 1. Kekurangan dari mode ini adalah komputer tidak bisa

berkomunikasi dengan komputer pada jaringan yang menggunakan kabel. Selain itu, daerah

jangkauan pada mode ini terbatas pada jarak antara kedua komputer tersebut.

Mode Jaringan Adhoc

2.3.1 Setting Ad Hoc Wireless

Berikut adalah langkah-langkah instalasi dan konfigurasinya pada salah satu komputer yang

ingin dijadikan SSID broadcaster :

1. Aktifkan Wireless adapter masing masing komputer yang akan dihubungkan

dengan jaringan

2. Klik kanan pada icon Network Wireless Connection pada taskbar seperti gambar 1 ,

lalu pilih View Available Wireless Networks, maka akan muncul seperti pada gambar

2

Gambar 1

Gambar 2

Laboratorium Simulasi dan Komputasi

Jurusan Teknik Fisika FTI ITS E205 inc.

-

3. Klik Change the order preferred Network maka akan muncul seperti gambar 3 .

4. Klik Add pada kolom Preferred Network, lalu ketikkan Nama Network yang akan

digunakan pada kolom Network Name. Perhatikan gambar 4 . contoh nama SSID

Broadcasternya adalah Ad Hoc.

5.Klik Ok

Gambar 3 Gambar 4

6. Kembali pada status gambar 2, Klik refresh Network list maka akan muncul

koneksi Ad-Hoc dengan nama SSID Ad Hoc.

Laboratorium Simulasi dan Komputasi

Jurusan Teknik Fisika FTI ITS E205 inc.

-

Gambar 5

7. Kemudian pilihlah opsi. Change advance setting maka kemudian muncul gambar 5

bagian kiri. Klik 2 kali pada opsi internet protocol (TCP/IP) maka akan muncul

gambar 5 selanjutnya

8. Kemudian setting pada masing masing komputer dengan IP address yang berbeda

dengan aturan 192.168.1.xxx dengan xxx adalah sesuai angka yang diharapkan dalam

range 1s/d 254. misal (192.168.1.65)

9. tentukan Subnet mask-nya dengan 255.255.255.0 untuk membentuk jaringan lokal.

Kosongkan gateaway-nya

10. klik OK untuk verifikasi.

11. Tes koneksi dengan command PING pada command prompt,bila terhubung maka

komputer komputer tersebut siap berkomunik asi dalam jaringan Ad-Hoc secara Pear to

pear.

Laboratorium Simulasi dan Komputasi

Jurusan Teknik Fisika FTI ITS E205 inc.

-

2.4 Cisco Packet Tracer Packet tracer adalah sebuah simulator protocol jaringan yang dikembangkan oleh Cisco System. Paket Tracer

dapat mensimulasikan berbagai macam protocol yg digunakan pada jaringan baik secara realtime maupun dengan mode

simulasi.

Membuat jaringan peer-to-peer menggunakan packet tracer :

1. Ambil 2 buah PC dari select device box pada bagian end devices ke logical workspace seperti terlihat pada gambar dibawah ini :

2. Hubungkan 2 PC tadi dengan kabel yang sesuai (kabel cross) pada masing-masing port Ethernet

Jaringan peer to peer selesai dibuat, untuk melihat mengecek apakah kedua PC sudah benar-benar

tersambung, kita dapat melakukan perintah ping atau memberikan paket ICMP dari PC0 ke PC1 atau

sebaliknya seperti yang terlihat pada gambar di bawah ini :

1. Set alamat IP tiap-tiap PC yang berada dalam 1 network (dalam hal ini PC0 192.168.1.1; PC1 192.168.1.2)

-

2. Ping dapat dilakukan melalui virtual command line tiap PC atau mengirimkan paket ICMP yang dapat kita klik langsung dari objek PC0 ke PC1.

3. Selain mode realtime kita juga dapat memilih mode simulation, dimana pada saat kita melakukan perintah, kita dapat mengetahui prorokol yang digunakan dan apa yang sebenarnya terjadi pada setiap layer.

Contohnya pada saat perintah ping pada gambar dibawah ini.

2.5 Keamanan Jaringan Komputer Keamanan jaringan komputer sendiri sering dipandang sebagai hasil dari beberapa faktor. Faktor ini

bervariasi tergantung pada bahan dasar, tetapi secara normal setidaknya beberapa hal dibawah ini diikutsertakan :

Confidentiality (kerahasiaan).

Integrity (integritas).

Availability (ketersediaan). Keamanan klasik penting ini tidak cukup untuk mencakup semua aspek dari keamanan jaringan komputer

pada masa sekarang [1]. Hal-hal tersebut dapat dikombinasikan lagi oleh beberapa hal penting lainnya yang

dapat membuat keamanan jaringan komputer dapat ditingkatkan lagi dengan mengikut sertakan hal dibawah ini:

Nonrepudiation.

Authenticity.

Possession.

Utility.

Availability (ketersediaan).

Ketersediaan data atau layanan dapat dengan mudah dipantau oleh pengguna dari sebuah

layanan. Yang dimana ketidaktersediaan dari sebuah layanan (service) dapat menjadi sebuah halangan

untuk maju bagi sebuah perusahaan dan bahkan dapat berdampak lebih buruk lagi, yaitu penghentian

proses produksi [1]. Sehingga untuk semua aktifitas jaringan, ketersediaan data sangat penting untuk

sebuah system agar dapat terus berjalan dengan benar.

-

Confidentiality (kerahasiaan).

Ada beberapa jenis informasi yang tersedia didalam sebuah jaringan komputer. Setiap data yang

berbeda pasti mempunyai grup pengguna yang berbeda pula dan data dapat dikelompokkan sehingga

beberapa pembatasan kepada pengunaan data harus ditentukan. Pada umumnya data yang terdapat

didalam suatu perusahaan bersifat rahasia dan tidak boleh diketahui oleh pihak ketiga yang bertujuan

untuk menjaga rahasia perusahaan dan strategi perusahaan [2]. Backdoor, sebagai contoh, melanggar

kebijakan perusahaan dikarenakan menyediakan akses yang tidak diinginkan kedalam jaringan

komputer perusahaan.

Kerahasiaan dapat ditingkatkan dan didalam beberapa kasus pengengkripsian data atau

menggunakan VPN [22][2]. Topik ini tidak akan, tetapi bagaimanapun juga, akan disertakan dalam

tulisan ini. Kontrol akses adalah cara yang lazim digunakan untuk membatasi akses kedalam sebuah

jaringan komputer. Sebuah cara yang mudah tetapi mampu untuk membatasi akses adalah dengan

menggunakan kombinasi dari username-dan-password untuk proses otentifikasi pengguna dan

memberikan akses kepada pengguna (user) yang telah dikenali [2]. Didalam beberapa lingkungan kerja

keamanan jaringan komputer, ini dibahas dan dipisahkan dalam konteks otentifikasi [3].

Integrity (integritas).

Jaringan komputer yang dapat diandalkan juga berdasar pada fakta bahwa data yang tersedia

apa yang sudah seharusnya. Jaringan komputer mau tidak mau harus terlindungi dari serangan

(attacks) yang dapat merubah dataselama dalam proses persinggahan (transmit) [4]. Man-in-theMiddle

merupakan jenis serangan yang dapat merubah integritas dari sebuah data yang mana penyerang (attacker) dapat

membajak "session" atau memanipulasi data yang terkirim [5]. Didalam jaringan komputer yang aman,

partisipan dari sebuah "transaksi" data harus yakin bahwa orang yang terlibat dalam komunikasi data dapat

diandalkan dan dapat dipercaya. Keamanan dari sebuah komunikasi data sangat diperlukan pada sebuah

tingkatan yang dipastikan data tidak

berubah selama proses pengiriman dan penerimaan pada saat komunikasi data. Ini tidak harus selalu berarti

bahwa "traffic" perlu di enkripsi, tapi juga tidak tertutup kemungkinan serangan "Man-in-theMiddle" dapat

terjadi.

2.6 Mengamankan Jaringan Komputer

Mengamankan jaringan komputer membutuhkan tiga tingkatan proses. Untuk mengamankan

jaringan komputer kita harus dapat melakukan pemetaan terhadap ancaman yang mungkin terjadi.

Prevention (pencegahan).

Kebanyakan dari ancaman akan dapat ditepis dengan mudah, walaupun keadaan yang benar-

benar 100% aman belum tentu dapat dicapai. Akses yang tidak diinginkan kedalam jaringan komputer

dapat dicegah dengan memilih dan melakukan konfigurasi layanan (services) yang berjalan dengan

hati-hati.

Observation (observasi).

Ketika sebuah jaringan komputer sedang berjalan, dan sebuah akses yang tidak diinginkan

dicegah, maka proses perawatan dilakukan. Perawatan jaringan komputer harus termasuk melihat isi

log yang tidak normal yang dapat merujuk ke masalah keamanan yang tidak terpantau. System IDS

dapat digunakan sebagai bagian dari proses observasi tetapi menggunakan IDS seharusnya tidak

merujuk kepada ketidak-pedulian pada informasi log yang disediakan.

Response (respon).

Bila sesuatu yang tidak diinginkan terjadi dan keamanan suatu system telah berhasil disusupi,

maka personil perawatan harus segera mengambil tindakan. Tergantung pada proses produktifitas dan

masalah yang menyangkut dengan keamanan maka tindakan yang tepat harus segera dilaksanakan.

Bila sebuah proses sangat vital pengaruhnya kepada fungsi system dan apabila di-shutdown akan

menyebabkan lebih banyak kerugian daripada membiarkan system yang telah berhasil disusupi tetap

dibiarkan berjalan, maka harus dipertimbangkan untuk direncakan perawatan pada saat yang tepat [1].

Ini merupakan masalah yang sulit dikarenakan tidak seorangpun akan segera tahu apa yang menjadi

celah begitu system telah berhasil disusupi dari luar.

Victims/statistic (korban/statistik).

Keamanan jaringan komputer meliputi beberapa hal yang berbeda yang mempengaruhi

keamanan secara keseluruhan. Serangan keamanan jaringan komputer dan penggunaan yang salah

dan sebegai contoh adalah virus, serangan dari dalam jaringan komputer itu sendiri, pencurian

perangkat keras (hardware), penetrasi kedalam system, serangan "Denial of Service" (DoS), sabotase,

serangan "wireless" terhadap jaringan komputer, penggantian halaman depan situs (website

defacement), dan penggunaan yang salah terhadap aplikasi web. Statistik menunjukkan jumlah

penyusupan didalam area ini sudah cukup banyak berkurang dari tahun 2003 [24], tipe variasi dari

serangan, bagaimanapun juga, menyebabkan hampir setiap orang adalah sasaran yang menarik.